Waarom kleine en middelgrote bedrijven het doelwit zijn van

Ontdek waarom mkb'ers de belangrijkste doelwitten zijn voor cybercriminelen, welke kwetsbaarheden zij hebben.

Ontdek waarom MKB’s een geliefd doelwit zijn voor cybercriminelen. Leer over zwakke beveiliging, waardevolle data en hoe PostAffiliatePro helpt je bedrijf te beschermen met veilige affiliatemanagement.

Volgens het US Congressional Small Business Committee is 71% van de online beveiligingsinbreuken gericht op bedrijven met minder dan 100 werknemers. MKB’s worden aangevallen vanwege zwakkere beveiliging, beperkte IT-middelen, verouderde software, gebrek aan training van medewerkers en het winstgevende karakter van volumegerichte aanvallen waarbij cybercriminelen kleine bedragen bij veel bedrijven tegelijk kunnen innen.

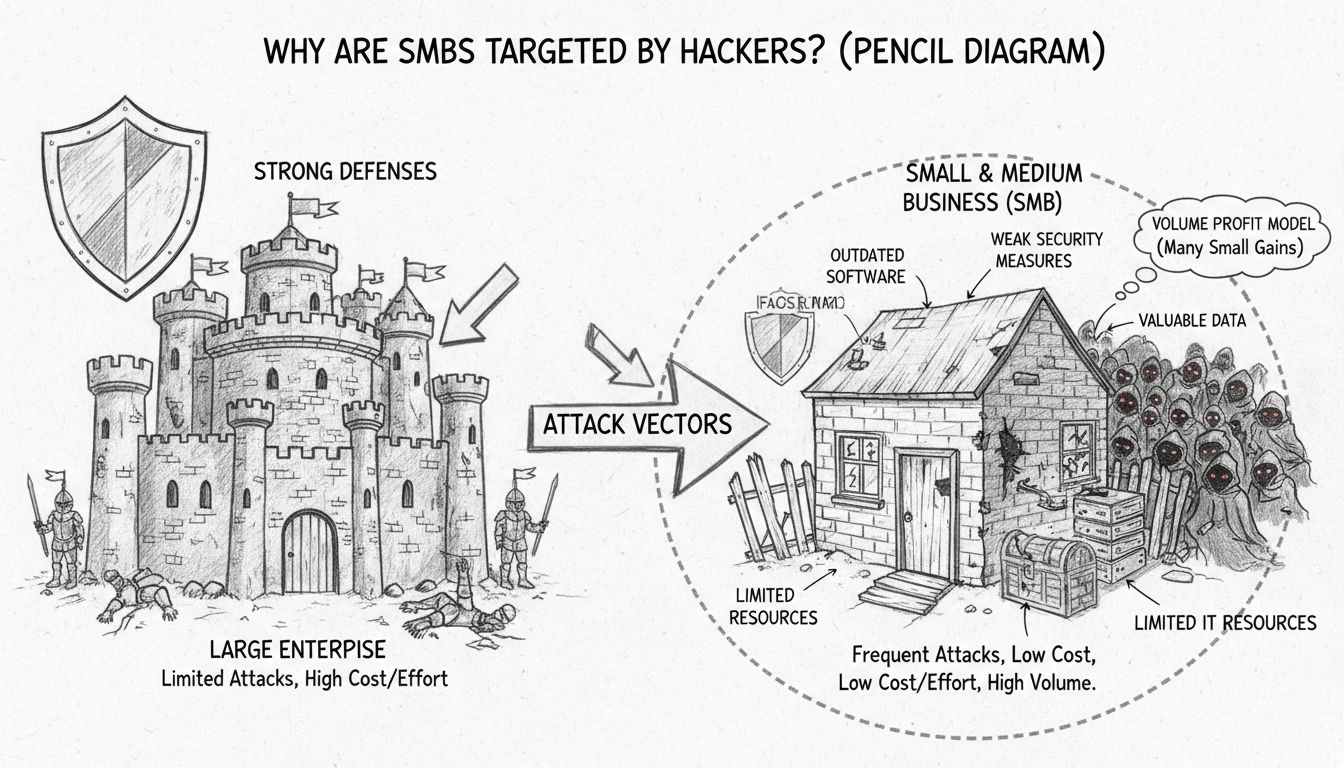

Kleine en middelgrote bedrijven zijn de afgelopen jaren de belangrijkste doelwitten geworden van cybercriminelen, wat een fundamentele verschuiving in het dreigingslandschap betekent. De cijfers zijn onthutsend: volgens het US Congressional Small Business Committee is 71% van de online beveiligingsinbreuken gericht op bedrijven met minder dan 100 werknemers, terwijl aanvullend onderzoek laat zien dat 46% van alle cyberaanvallen bedrijven met minder dan 1.000 werknemers treft. Deze concentratie van aanvallen op kleinere ondernemingen weerspiegelt een weloverwogen strategische keuze van dreigingsactoren, die het MKB als het meest winstgevende en toegankelijke doelwit in de digitale economie hebben geïdentificeerd.

Het aanvallen van het MKB is niet willekeurig of toevallig—het vormt een berekend bedrijfsmodel voor cybercriminelen. In tegenstelling tot de populaire opvatting dat hackers zich uitsluitend op Fortune 500-bedrijven richten, opereren moderne cybercriminelen volgens een op volume gebaseerde winstmethode. Door duizenden kleine bedrijven tegelijk aan te vallen met geautomatiseerde tools en massale phishingcampagnes, kunnen aanvallers aanzienlijke inkomsten genereren uit bescheiden individuele betalingen. Deze aanpak houdt aanzienlijk minder risico in voor criminelen dan het aanvallen van zwaar beveiligde grote ondernemingen die de aandacht trekken van wetshandhavers en media.

De belangrijkste reden dat het MKB wordt aangevallen, houdt direct verband met hun beperkte IT-infrastructuur en beveiligingsbudgetten. 47% van de bedrijven met minder dan 50 medewerkers heeft helemaal geen cybersecuritybudget, en 51% van de kleine bedrijven heeft zelfs geen enkele beveiligingsmaatregel getroffen. Het ontbreken van een toegewijde beveiligingsinfrastructuur zorgt ervoor dat eenvoudige aanvalsmethoden met schrikbarende regelmaat slagen. De meeste kleine bedrijven werken met minimale IT-staf—vaak slechts één of twee parttime medewerkers die alle technologische behoeften beheren—waardoor er geen capaciteit is voor beveiligingsmonitoring, dreigingsdetectie of incidentrespons.

Het tekort aan middelen betreft niet alleen personeel, maar ook investeringen in technologie. Kleine bedrijven kunnen zich doorgaans geen beveiligingsoplossingen op ondernemingsniveau, geavanceerde detectiesystemen of 24/7 beveiligingscentra veroorloven. In plaats daarvan vertrouwen velen op antivirussoftware voor consumenten of gratis beveiligingstools die niet de verfijning bieden die nodig is om geavanceerde dreigingen te detecteren. Eén derde van de kleine bedrijven met 50 of minder medewerkers vertrouwt op gratis, consumentgerichte beveiligingsoplossingen, die fundamenteel onvoldoende zijn om bedrijfskritische systemen en gevoelige data te beschermen. Dit technologische gat vormt een kwetsbaarheid die cybercriminelen actief opzoeken en benutten.

Een kritieke kwetsbaarheid bij MKB’s ontstaat door verouderde en niet-gepatchte software. Kleine bedrijven werken vaak met legacy-systemen en applicaties die geen beveiligingsupdates meer ontvangen, hetzij omdat de software niet langer wordt ondersteund, hetzij omdat de organisatie niet de technische kennis heeft om patches te beheren. Meer dan 80% van succesvolle cyberaanvallen had kunnen worden voorkomen door tijdig patchen en software-updates, maar veel MKB’s slagen er niet in zelfs basale patchprocessen te implementeren. Dit creëert een kans voor aanvallers die misbruik maken van bekende kwetsbaarheden die openbaar zijn gemaakt en bewapend.

De uitdaging wordt groter door de complexiteit van moderne IT-omgevingen. Kleine bedrijven vertrouwen steeds meer op clouddiensten, applicaties van derden en geïntegreerde systemen die elk een eigen patchbeheer vereisen. Zonder een centrale strategie voor patchbeheer of geautomatiseerde updateprocessen stapelen kritieke beveiligingslekken zich over tijd op. Cybercriminelen scannen actief op deze ongepatchte systemen met automatische kwetsbaarheidsscanners en zoeken doelwitten met bekende, uit te buiten zwakke plekken. Het Verizon Data Breach Investigations Report liet zien dat het gebruik van kwetsbaarheidsexploits als aanvankelijke toegangsmethode bijna is verdrievoudigd in de afgelopen jaren, wat aantoont dat aanvallers steeds vaker ongepatchte systemen als primaire toegangspoort tot MKB-netwerken gebruiken.

Menselijke fouten blijven de zwakste schakel in de beveiligingsstructuur van het MKB. 82% van de datalekken bevat een menselijke factor, of het nu gaat om phishing, diefstal van inloggegevens of social engineering. Kleine bedrijven hebben doorgaans geen uitgebreid trainingsprogramma rond beveiligingsbewustzijn, waardoor medewerkers kwetsbaar zijn voor geavanceerde social engineering-tactieken. Medewerkers bij bedrijven met minder dan 100 werknemers krijgen 350% meer social engineering-aanvallen dan die bij grotere ondernemingen, terwijl ze nauwelijks training krijgen in het herkennen en afhandelen van deze dreigingen.

De cijfers over de effectiviteit van phishing zijn vooral zorgwekkend voor het MKB. 33,2% van ongetrainde eindgebruikers slaagt niet voor een phishingtest vóór ze training hebben gehad, en kleine bedrijven ontvangen het hoogste aantal gerichte kwaadaardige e-mails, namelijk één op de 323 e-mails. Dit betekent dat de gemiddelde kantoormedewerker bij een MKB dagelijks ongeveer 121 e-mails ontvangt, waarbij ongeveer eens in de drie dagen een kwaadaardig bericht binnenkomt. Zonder goede training worden medewerkers onbewust medeplichtig aan beveiligingsinbreuken door op kwaadaardige links te klikken, geïnfecteerde bijlages te downloaden of inloggegevens prijs te geven aan aanvallers die zich voordoen als vertrouwde leveranciers of leidinggevenden.

Vanuit het perspectief van een cybercrimineel vormen MKB’s een optimaal doelwit vanuit risico/rendement-oogpunt. Hoewel de opbrengsten per incident bij MKB’s bescheiden kunnen zijn—variërend van $5.000 tot $50.000 per geval—overtreft het totale inkomen van het aanvallen van duizenden MKB’s tegelijk wat men zou kunnen verkrijgen bij het aanvallen van één groot bedrijf. Deze volumebenadering spreidt het risico over veel doelwitten, waardoor de kans afneemt dat één enkele aanval veel aandacht trekt van de autoriteiten of media die de criminele operatie in gevaar zouden kunnen brengen.

De berekening van de winstgevendheid is eenvoudig: als een cybercrimineel met succes 100 kleine bedrijven kan compromitteren en bij elk $5.000 kan loskrijgen via ransomware of afpersing, levert dat een totaalbedrag op van $500.000 met aanzienlijk minder moeite en risico dan een aanval op een enkel Fortune 500-bedrijf. Bovendien hebben kleine bedrijven vaak niet de financiële middelen of juridische kennis om strafrechtelijke stappen te ondernemen, wat de gevolgen voor aanvallers verder verkleint. 75% van de MKB’s zou niet kunnen blijven bestaan als ze slachtoffer worden van ransomware, waardoor ze eerder geneigd zijn losgeld te betalen dan te proberen via andere wegen te herstellen.

Kleine bedrijven beschikken over aanzienlijke hoeveelheden waardevolle data waar cybercriminelen actief naar zoeken. 87% van de kleine bedrijven bezit klantgegevens die bij een aanval kunnen worden gecompromitteerd, zoals creditcardnummers, burgerservicenummers, bankgegevens, telefoonnummers en adressen. Deze data heeft directe financiële waarde op het dark web, waar gestolen inloggegevens en persoonlijke informatie worden gekocht en verkocht door identiteitsdieven en andere cybercriminelen. Naast de directe waarde van klantgegevens beschikken kleine bedrijven vaak over intellectueel eigendom, financiële administratie en bedrijfsgevoelige informatie waar concurrenten of statelijke actoren op uit kunnen zijn.

Daarnaast fungeren kleine bedrijven vaak als leverancier, verkoper of dienstverlener voor grotere organisaties. Cybercriminelen beseffen steeds vaker dat het compromitteren van een klein bedrijf een opstapje kan zijn naar grotere, waardevollere doelwitten. Door een MKB te hacken dat toegang heeft tot het netwerk van een Fortune 500-bedrijf, kunnen aanvallers deze toegang gebruiken om in te breken bij het grotere bedrijf. Deze zogeheten supply chain-aanvallen komen steeds vaker voor, waarbij 15% van de inbreuken betrekking heeft op derde partijen of leveranciersnetwerken. Een klein bedrijf is dan misschien niet het uiteindelijke doelwit, maar juist een handige toegangspoort tot een rijkere prooi.

| Aanvalstype | Voorkomen bij MKB | Primaire impact | Typische kosten |

|---|---|---|---|

| Ransomware | 32-37% van de inbreuken | Systeemversleuteling, uitval operatie | $5.000-$50.000+ |

| Phishing/Social Engineering | 68-85% van de inbreuken | Diefstal inloggegevens, ongeautoriseerde toegang | $8.300-$46.000 mediaan |

| Malware/Data Diefstal | 50% van MKB-malware | Data-exfiltratie, systeemcompromittering | $10.000-$100.000+ |

| DDoS-aanvallen | Stijgende trend | Onbeschikbaarheid website/diensten | $5.000-$25.000 |

| Insider Threats | Niet-kwaadwillend in 68% | Dataverlies, compliance-schendingen | $10.000-$50.000 |

De financiële gevolgen van cyberaanvallen op het MKB zijn ernstig en vaak catastrofaal. 95% van de cybersecurity-incidenten bij MKB’s kost tussen de $826 en $653.587, met een mediane schade van ongeveer $8.300 in de Verenigde Staten, hoewel dit bedrag sterk varieert naar gelang de ernst van het incident. Uit uitgebreider onderzoek van IBM blijkt dat de gemiddelde kosten van een datalek bij bedrijven met minder dan 500 werknemers meer dan $3,3 miljoen bedragen, inclusief directe kosten, uitvaltijd, hersteluitgaven en regelgevende boetes. Deze bedragen zijn vaak een veelvoud van de jaarwinst van kleine bedrijven, waardoor herstel onmogelijk is zonder externe financiering of verzekering.

Naast directe financiële schade veroorzaken cyberaanvallen langdurige operationele verstoringen. 50% van de MKB’s meldt dat het 24 uur of langer duurde om te herstellen van een aanval, en 51% ervaart 8-24 uur uitval van hun website. Voor bedrijven die afhankelijk zijn van online verkoop of dienstverlening betekent zelfs een korte onderbreking een aanzienlijk omzetverlies. De reputatieschade maakt het nog erger, want 55% van de consumenten geeft aan minder geneigd te zijn zaken te blijven doen met bedrijven die gehackt zijn. Dit klantenverlies kan maanden of jaren na een incident aanhouden, wat zorgt voor een langdurige omzetdaling die veel verder reikt dan de oorspronkelijke aanval.

Het verschil tussen de kwetsbaarheid van het MKB en hun paraatheid is opvallend. 59% van de kleine ondernemers zonder beveiligingsmaatregelen denkt dat hun bedrijf te klein is om aangevallen te worden, ondanks overweldigend bewijs van het tegendeel. Dit valse gevoel van veiligheid leidt tot gevaarlijke laksheid, waarbij ondernemers nalaten zelfs basismaatregelen te nemen. Bovendien zegt 36% van de kleine bedrijven zich “helemaal geen zorgen” te maken over cyberaanvallen, wat suggereert dat bewustwordingscampagnes grote delen van de MKB-gemeenschap niet bereiken.

Het gat in paraatheid is ook zichtbaar bij specifieke beveiligingsmaatregelen. Slechts 17% van de kleine bedrijven versleutelt data, terwijl encryptie een van de meest effectieve verdedigingsmaatregelen is tegen datadiefstal. Evenzo heeft 20% van de kleine bedrijven multifactorauthenticatie geïmplementeerd, waarmee 99,9% van de geautomatiseerde aanvallen kan worden geblokkeerd. Deze lage adoptiecijfers weerspiegelen zowel een gebrek aan bewustzijn als de veronderstelde complexiteit van implementatie. Kleine ondernemers hebben vaak niet de technische kennis om beveiligingsoplossingen te beoordelen en te implementeren, en begrijpen niet altijd het zakelijke nut van investeren in maatregelen tegen incidenten waarvan zij denken dat deze nooit zullen voorkomen.

Het dreigingslandschap blijft zich ontwikkelen op manieren die het MKB onevenredig hard raken. Kunstmatige intelligentie en machine learning worden ingezet om overtuigendere phishing-e-mails te maken, kwetsbaarheden sneller te identificeren en aanvallen op grote schaal te automatiseren. Ransomware-as-a-Service-platforms hebben ransomware-aanvallen gedemocratiseerd, waardoor zelfs onervaren criminelen professionele aanvallen kunnen uitvoeren. Supply chain-aanvallen komen steeds vaker voor, waarbij aanvallers het MKB bewust als ingang tot grotere organisaties kiezen.

Het toenemende gebruik van dubbele afpersing—waarbij aanvallers zowel data versleutelen als dreigen deze te publiceren—verhoogt de druk op het MKB om losgeld te betalen. 51% van de kleine bedrijven die slachtoffer worden van ransomware betaalt het losgeld, vaak omdat de herstelkosten hoger zijn dan het geëiste bedrag. Dit betaalgedrag versterkt het economische motief voor cybercriminelen om het MKB te blijven aanvallen, waardoor succesvolle aanvallen nieuwe aanvallen aanmoedigen.

Het feit dat kleine en middelgrote bedrijven doelwit zijn van cybercriminelen weerspiegelt rationele economische keuzes van dreigingsactoren, die het MKB als het meest winstgevende en toegankelijke doelwit in de digitale economie hebben geïdentificeerd. De combinatie van beperkte IT-middelen, verouderde software, onvoldoende training van medewerkers en waardevolle data zorgt voor een omgeving waarin aanvallen vaak slagen met een laag risico. De financiële en operationele gevolgen van succesvolle aanvallen zijn ernstig en brengen vaak de continuïteit en het voortbestaan van het bedrijf in gevaar.

Kleine ondernemers moeten erkennen dat de aanname “te klein om aangevallen te worden” fundamenteel onjuist en gevaarlijk is. Het bewijs toont onomstotelijk aan dat het MKB niet toevallig slachtoffer is, maar juist de primaire focus van cybercriminelen. Het implementeren van basismaatregelen—training van medewerkers, multifactorauthenticatie, regelmatige updates, back-ups en bewustwordingsprogramma’s—kan het aantal geslaagde aanvallen aanzienlijk verlagen. Voor bedrijven die gevoelige klantgegevens verwerken of onder toezicht staan, zijn uitgebreidere maatregelen zoals penetratietesten, beveiligingsaudits en beheerde beveiligingsdiensten essentiële investeringen in bedrijfscontinuïteit en risicomanagement.

PostAffiliatePro biedt veilige, conforme affiliatemanagementsoftware die is ontworpen om je bedrijfsgegevens en klantinformatie te beschermen. Ons platform bevat ingebouwde beveiligingsfuncties, regelmatige updates en voldoet aan industriestandaarden om je affiliatenetwerk te beschermen tegen cyberdreigingen.

Ontdek waarom mkb'ers de belangrijkste doelwitten zijn voor cybercriminelen, welke kwetsbaarheden zij hebben.

71% van de online beveiligingsinbreuken zijn gericht op bedrijven met minder dan 100 medewerkers.

Uitgebreide gids voor het beveiligen van wedaffiliatewebsites.

Cookie Toestemming

We gebruiken cookies om uw browse-ervaring te verbeteren en ons verkeer te analyseren. See our privacy policy.