Waarom kleine en middelgrote bedrijven het doelwit zijn van

Ontdek waarom mkb'ers de belangrijkste doelwitten zijn voor cybercriminelen, welke kwetsbaarheden zij hebben.

Ontdek waarom rootkits, bootkits en fileless malware de moeilijkst te verwijderen virussen zijn. Leer detectiemethoden, verwijderingsstrategieën en preventietechnieken met inzichten van PostAffiliatePro.

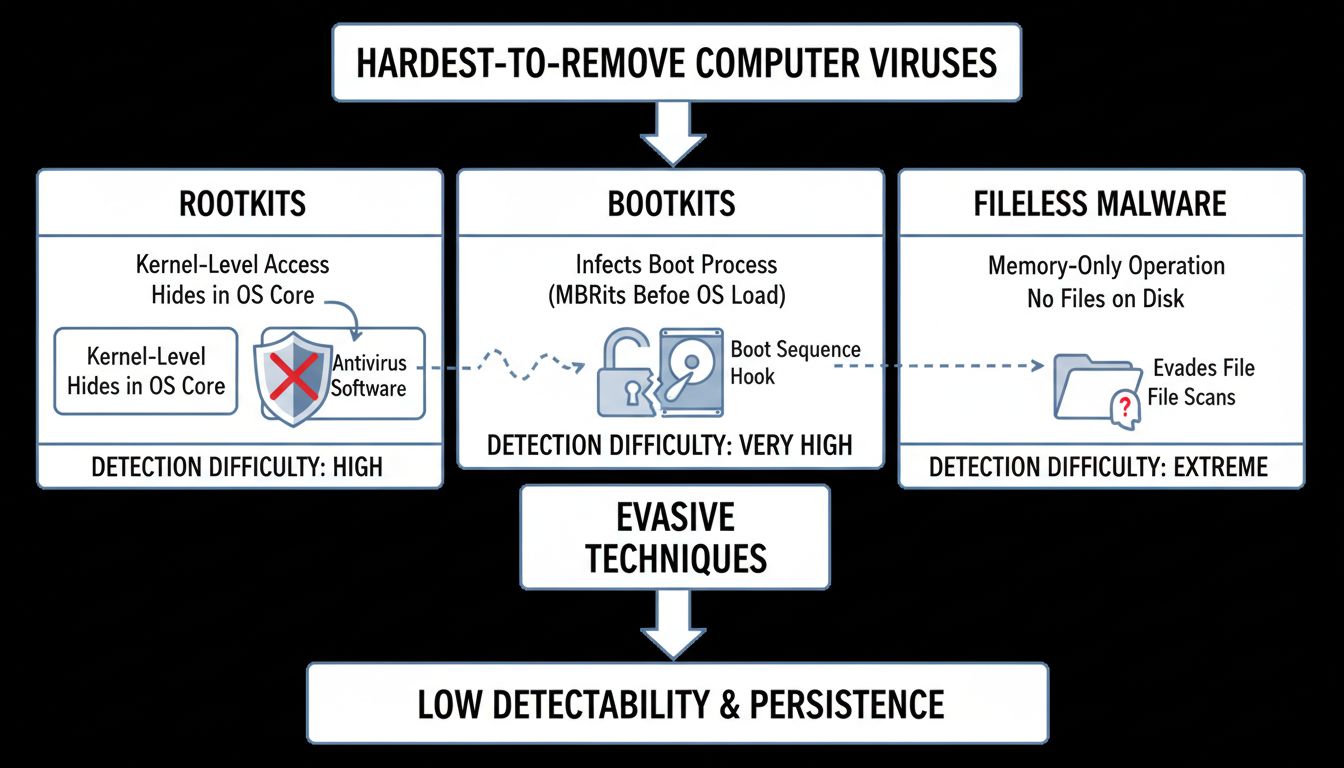

De moeilijkst te verwijderen computervirussen zijn rootkits, bootkits en fileless malware. Deze bedreigingen werken op kernel-niveau of in het systeemgeheugen, verbergen zich voor traditionele antivirussoftware en vereisen gespecialiseerde detectietools of volledige herinstallatie van het systeem om te verwijderen.

De moeilijkheidsgraad van het verwijderen van een computervirus hangt sterk af van het ontwerp, de werkwijze en het niveau van systeemtoegang dat het heeft bereikt. Terwijl veel virussen met standaard antivirussoftware kunnen worden verwijderd, zijn bepaalde typen malware specifiek ontworpen om detectie te ontwijken en zich te verzetten tegen verwijderingspogingen. De meest uitdagende virussen om te verwijderen zijn die welke op de laagste niveaus van een computersysteem werken, waar traditionele beveiligingstools slechts beperkte zichtbaarheid en controle hebben. Inzicht in deze bedreigingen is essentieel voor iedereen die verantwoordelijk is voor systeembeveiliging, of het nu gaat om het beheer van persoonlijke apparaten of bedrijfsnetwerken.

Rootkits vormen een van de grootste uitdagingen in cyberbeveiliging vanwege hun vermogen om op kernel-niveau van het besturingssysteem te opereren. Een rootkit is een geavanceerd stuk malware dat ontworpen is om aanvallers beheerdersrechten te geven op een computer, terwijl het volledig verborgen blijft voor detectie. De term “rootkit” combineert “root” (het hoogste bevoegdheidsniveau in Unix- en Linux-systemen) en “kit” (een verzameling tools), wat de uitgebreide aard en diepe integratie met het systeem weerspiegelt.

Rootkits werken door zichzelf te embedden in de kern van het besturingssysteem, waardoor ze systeemoproepen kunnen onderscheppen en manipuleren voordat deze de beveiligingssoftware bereiken. Deze kernel-niveau operatie betekent dat rootkits bestanden, processen en systeemwijzigingen kunnen verbergen voor standaard OS-queries en bestandsbeheerders. Wanneer een gebruiker zijn bestandsverkenner of taakbeheer opent, onderschept de rootkit deze verzoeken en geeft valse informatie weer, waardoor het lijkt alsof de kwaadaardige bestanden en processen niet bestaan. Dit onopvallende vermogen maakt rootkits bijzonder lastig te detecteren met conventionele antivirusoplossingen die vertrouwen op handtekeninggebaseerde detectiemethoden.

Het verwijderen van rootkits is vooral uitdagend omdat ze meerdere lagen van een systeem kunnen infecteren. Sommige geavanceerde rootkits, bekend als firmware-rootkits, kunnen zelfs de UEFI (Unified Extensible Firmware Interface) of BIOS van een computer compromitteren. Wanneer een rootkit het firmwareniveau infecteert, zal simpelweg het besturingssysteem opnieuw installeren het probleem niet oplossen, omdat de malware in de firmware van de hardware blijft bestaan. In dergelijke gevallen is de enige betrouwbare oplossing mogelijk het gebruik van gespecialiseerde firmware-hersteltools of, in extreme gevallen, het volledig vervangen van de getroffen hardwareonderdelen.

| Type rootkit | Niveau van werking | Moeilijkheid van detectie | Complexiteit van verwijdering |

|---|---|---|---|

| Kernel-level rootkits | Kern van OS | Zeer hoog | Vereist gespecialiseerde tools |

| User-level rootkits | Applicatielaag | Hoog | Mogelijk met geavanceerde scanners |

| Firmware-rootkits | UEFI/BIOS | Uiterst hoog | Mogelijk hardwarevervanging nodig |

| Hardware-rootkits | Fysieke componenten | Kritiek | Vaak alleen op te lossen met vervanging |

| Bootloader-rootkits | Opstartproces | Zeer hoog | Vereist opstartbare herstelmedia |

Bootkits zijn een gespecialiseerde categorie rootkits die zich specifiek richten op het opstartproces van een computer, waardoor ze bijzonder moeilijk te detecteren en te verwijderen zijn. Een bootkit infecteert de Master Boot Record (MBR) of de UEFI-firmware die laadt voordat het besturingssysteem zelf start. Deze vroege infectie is wat bootkits zo gevaarlijk en moeilijk te elimineren maakt. Omdat de bootkit laadt voordat beveiligingssoftware of OS-bescherming actief wordt, krijgt deze vanaf het opstarten volledige controle over het systeem.

De fundamentele uitdaging bij bootkits is dat ze werken in een omgeving waarin traditionele antivirussoftware niet effectief kan functioneren. Standaard antivirusprogramma’s beginnen pas te scannen nadat het besturingssysteem volledig is geladen, wat betekent dat de bootkit al aanwezig is en kan voorkomen dat de antivirus deze detecteert of verwijdert. De bootkit kan beveiligingsfuncties uitschakelen, systeembestanden wijzigen en extra malware installeren zonder weerstand van conventionele beveiligingstools. Sommige bootkits kunnen zelfs de opstartvolgorde wijzigen om hun aanwezigheid te verbergen, waardoor ze vrijwel onzichtbaar zijn voor zowel gebruikers als beveiligingssoftware.

Het verwijderen van een bootkit vereist doorgaans het gebruik van een opstartbare antivirus-rescue-disk of herstelomgeving die buiten het geïnfecteerde besturingssysteem werkt. Tools zoals Windows Recovery Environment of gespecialiseerde opstartbare Linux-distributies met antivirusmogelijkheden kunnen bootkits scannen en verwijderen voordat het gecompromitteerde besturingssysteem laadt. Zelfs deze methoden zijn echter mogelijk niet volledig effectief tegen geavanceerde bootkits die diep in de firmware geïntegreerd zijn. In veel gevallen is de meest betrouwbare oplossing het volledig formatteren van de harde schijf en het besturingssysteem opnieuw installeren vanaf betrouwbare installatiemedia, zodat er geen sporen van de bootkit achterblijven.

Fileless malware vertegenwoordigt een paradigmaverschuiving in de werking van virussen, omdat het geen traditionele bestanden op de harde schijf achterlaat en daardoor vrijwel onmogelijk te detecteren is met conventionele bestands-scannende antivirussoftware. In tegenstelling tot traditionele virussen die uitvoerbare bestanden aanmaken die gescand en geïdentificeerd kunnen worden, werkt fileless malware volledig in het RAM (werkgeheugen) van een computer en gebruikt het legitieme systeemtools en -processen om zijn kwaadaardige code uit te voeren. Deze aanpak stelt fileless malware in staat om handtekeninggebaseerde detectiemethoden te omzeilen die vertrouwen op het identificeren van bekende kwaadaardige bestanden.

Fileless malware maakt doorgaans gebruik van ingebouwde Windows-tools zoals PowerShell, Windows Management Instrumentation (WMI) of het Windows-register om zijn operaties uit te voeren. Door deze legitieme systeemcomponenten te gebruiken, mengt de malware zich naadloos met normale systeemactiviteiten, waardoor het extreem moeilijk wordt voor beveiligingssoftware om onderscheid te maken tussen legitieme systeemoperaties en kwaadaardige activiteiten. De malware kan code direct injecteren in actieve processen, systeemgeheugen manipuleren en commando’s uitvoeren zonder ooit iets naar de schijf te schrijven. Deze werking in het geheugen betekent dat zelfs als een gebruiker een volledige schijfscontrole uitvoert met antivirussoftware, de malware mogelijk niet wordt gedetecteerd omdat deze alleen in vluchtig geheugen bestaat.

Het verwijderen van fileless malware is bijzonder lastig omdat deze minimale forensische sporen achterlaat en volledig kan worden geëlimineerd door simpelweg de computer opnieuw op te starten, aangezien het RAM wordt gewist bij het uitschakelen van het systeem. Als de malware echter persistentiemechanismen heeft ingesteld—zoals geplande taken, registerwijzigingen of opstartscripts—zal deze zichzelf opnieuw laden na het herstarten. Het detecteren en verwijderen van fileless malware vereist geavanceerde endpoint detection and response (EDR) tools die het systeemgedrag in realtime kunnen monitoren, verdachte procesuitvoeringspatronen kunnen identificeren en de inhoud van het geheugen kunnen analyseren. Organisaties die te maken hebben met fileless malware-infecties moeten vaak gespecialiseerde cybersecurity-professionals inschakelen voor diepgaand forensisch onderzoek en volledige verwijdering.

De belangrijkste reden waarom deze virussen zo moeilijk te verwijderen zijn, is hun geavanceerde ontwerp dat specifiek bedoeld is om detectie te ontwijken en verwijderingspogingen te weerstaan. Rootkits, bootkits en fileless malware delen allemaal kenmerken die ze bijzonder lastig te bestrijden maken. Ten eerste opereren ze op bevoegdheidsniveaus waar traditionele antivirussoftware moeilijk toegang toe heeft of hun activiteiten kan monitoren. Ten tweede maken ze gebruik van geavanceerde stealthtechnieken zoals code-obfuscatie, versleuteling en het verbergen van processen om hun aanwezigheid voor beveiligingstools te verbergen. Ten derde stellen ze vaak meerdere persistentiemechanismen in, zodat ze zichzelf opnieuw kunnen laden, zelfs na verwijderingspogingen.

Traditionele antivirussoftware vertrouwt vooral op handtekeninggebaseerde detectie, waarbij bestanden worden vergeleken met een database van bekende malwarehandtekeningen. Deze aanpak is niet effectief tegen deze geavanceerde dreigingen omdat ze geen bestanden aanmaken (fileless malware), werken voordat beveiligingssoftware laadt (bootkits), of hun bestanden verbergen voor het besturingssysteem (rootkits). Bovendien gebruiken veel van deze malwaretypen polymorfe technieken waarmee ze hun code kunnen veranderen, zodat er nieuwe handtekeningen ontstaan die niet overeenkomen met bekende malwarepatronen. Deze constante evolutie maakt het vrijwel onmogelijk voor handtekeninggebaseerde detectie om deze dreigingen bij te houden.

Het detecteren en verwijderen van deze moeilijke virussen vereist een gelaagde aanpak die verder gaat dan traditionele antivirusscans. Voor rootkits zijn gespecialiseerde rootkit-detectietools die op kernel-niveau kunnen scannen essentieel. Deze tools kunnen de verbergmechanismen van de rootkit omzeilen door direct toegang te krijgen tot het systeemgeheugen en de werkelijk actieve processen te vergelijken met wat het besturingssysteem rapporteert. Gedragsanalysesoftware die systeemactiviteiten monitort op verdachte patronen kan ook helpen bij het identificeren van rootkits die actief kwaadaardige handelingen uitvoeren. In veel gevallen is de meest betrouwbare methode voor het verwijderen van een diep geïntegreerde rootkit het opstarten van het systeem in de veilige modus of het gebruik van een opstartbare herstelomgeving waarin de rootkit niet kan laden, gevolgd door een grondige scan en verwijdering.

Voor bootkits bestaat het verwijderingsproces doorgaans uit het gebruik van opstartbare antivirus-rescue-disks die de MBR of UEFI-firmware kunnen scannen en opschonen voordat het besturingssysteem laadt. Tools zoals Kaspersky Rescue Disk of andere gespecialiseerde opstartbare antivirusomgevingen kunnen bootkits detecteren en verwijderen die standaard antivirussoftware niet kan aanpakken. Als de bootkit echter de firmware onder de MBR heeft geïnfecteerd, kunnen meer geavanceerde herstelprocedures nodig zijn. In sommige gevallen bieden fabrikanten firmwarehersteltools waarmee de UEFI in een schone staat kan worden hersteld, zodat firmware-infecties effectief worden verwijderd.

Het detecteren van fileless malware vereist geavanceerde endpoint detection and response (EDR) oplossingen die systeemgedrag in realtime kunnen monitoren. Deze tools analyseren procesuitvoeringspatronen, geheugenaanroepen en systeemoproepen om verdachte activiteiten te identificeren die wijzen op de aanwezigheid van fileless malware. Met geheugenforensische tools kan ook de inhoud van het RAM worden vastgelegd en geanalyseerd, wat mogelijk malwarecode aan het licht brengt die in het geheugen wordt uitgevoerd. Zodra fileless malware is gedetecteerd, bestaat verwijdering doorgaans uit het beëindigen van de kwaadaardige processen en het verwijderen van persistentiemechanismen zoals geplande taken of registerwijzigingen. Voor volledige verwijdering is echter een grondig onderzoek nodig om alle infectiekanalen en persistentiemethoden te identificeren.

Het voorkomen van infectie door deze lastig te verwijderen virussen is aanzienlijk effectiever dan proberen ze na infectie te verwijderen. De belangrijkste preventieve maatregel is het up-to-date houden van het besturingssysteem en alle geïnstalleerde software, omdat deze virussen vaak bekende kwetsbaarheden misbruiken die in beveiligingsupdates zijn gepatcht. Automatische updates inschakelen zorgt ervoor dat kritieke beveiligingspatches direct worden toegepast, waardoor de kwetsbaarheden die aanvallers gebruiken voor rootkits, bootkits en fileless malware, worden gedicht. Daarnaast kan het implementeren van een robuuste firewall en een indringingsdetectiesysteem helpen om de initiële compromittering die installatie van deze malware mogelijk maakt, te voorkomen.

Gebruikersbewustzijn en veilig computergebruik zijn even belangrijk bij het voorkomen van deze infecties. Het vermijden van verdachte e-mailbijlagen, niet klikken op onbekende links en alleen software downloaden van vertrouwde bronnen verkleint het infectierisico aanzienlijk. Het implementeren van applicatiewhitelisting, waarmee alleen goedgekeurde applicaties mogen worden uitgevoerd, kan voorkomen dat veel soorten malware worden uitgevoerd, inclusief fileless malware die legitieme systeemtools voor kwaadaardige doeleinden probeert te gebruiken. Voor organisaties biedt het inzetten van geavanceerde endpointbeveiligingsoplossingen met gedragsanalyse, geheugenscans en EDR-mogelijkheden meerdere verdedigingslagen tegen deze geavanceerde dreigingen.

Regelmatige systeemback-ups zijn cruciaal voor herstel bij een infectie met deze lastig te verwijderen virussen. Het onderhouden van offline of cloudgebaseerde back-ups zorgt ervoor dat, zelfs als een systeem volledig wordt gecompromitteerd, gegevens kunnen worden hersteld zonder losgeld te betalen of kritieke informatie te verliezen. In sommige gevallen, met name bij firmware-infecties, is de meest praktische oplossing het systeem volledig te wissen en te herstellen vanaf een schone back-up, zodat alle sporen van de malware worden verwijderd. Organisaties doen er ook goed aan netwerksegmentatie te implementeren om de verspreiding van deze malwaretypen te beperken als één systeem wordt geïnfecteerd, zodat laterale beweging naar andere kritieke systemen wordt voorkomen.

De moeilijkst te verwijderen computervirussen—rootkits, bootkits en fileless malware—vertegenwoordigen de voorhoede van malware-innovatie. Hun vermogen om te opereren op kernel-niveau, vóór het laden van het besturingssysteem of volledig in het systeemgeheugen, maakt ze bijzonder lastig te detecteren en te verwijderen met conventionele beveiligingstools. Succesvolle verwijdering vereist vaak gespecialiseerde tools, geavanceerde technische kennis of in extreme gevallen een volledige herinstallatie van het systeem. De beste verdediging tegen deze dreigingen is een uitgebreide preventiestrategie, waaronder het up-to-date houden van systemen, het implementeren van geavanceerde beveiligingsoplossingen, het vergroten van gebruikersbewustzijn en het regelmatig back-uppen van kritieke data. Door te begrijpen hoe deze virussen werken en robuuste beveiligingsmaatregelen te nemen, kunnen zowel individuen als organisaties hun infectierisico aanzienlijk verkleinen en bij een besmetting sneller herstellen.

PostAffiliatePro biedt beveiligingsfuncties op ondernemingsniveau om jouw affiliate marketingplatform te beschermen tegen geavanceerde cyberdreigingen. Implementeer robuuste beveiligingsprotocollen en monitor je netwerk met geavanceerde dreigingsdetectiemogelijkheden.

Ontdek waarom mkb'ers de belangrijkste doelwitten zijn voor cybercriminelen, welke kwetsbaarheden zij hebben.

Ontdek waarom MKB’s een geliefd doelwit zijn voor cybercriminelen. Leer over zwakke beveiliging, waardevolle data en hoe PostAffiliatePro helpt je bedrijf te be...

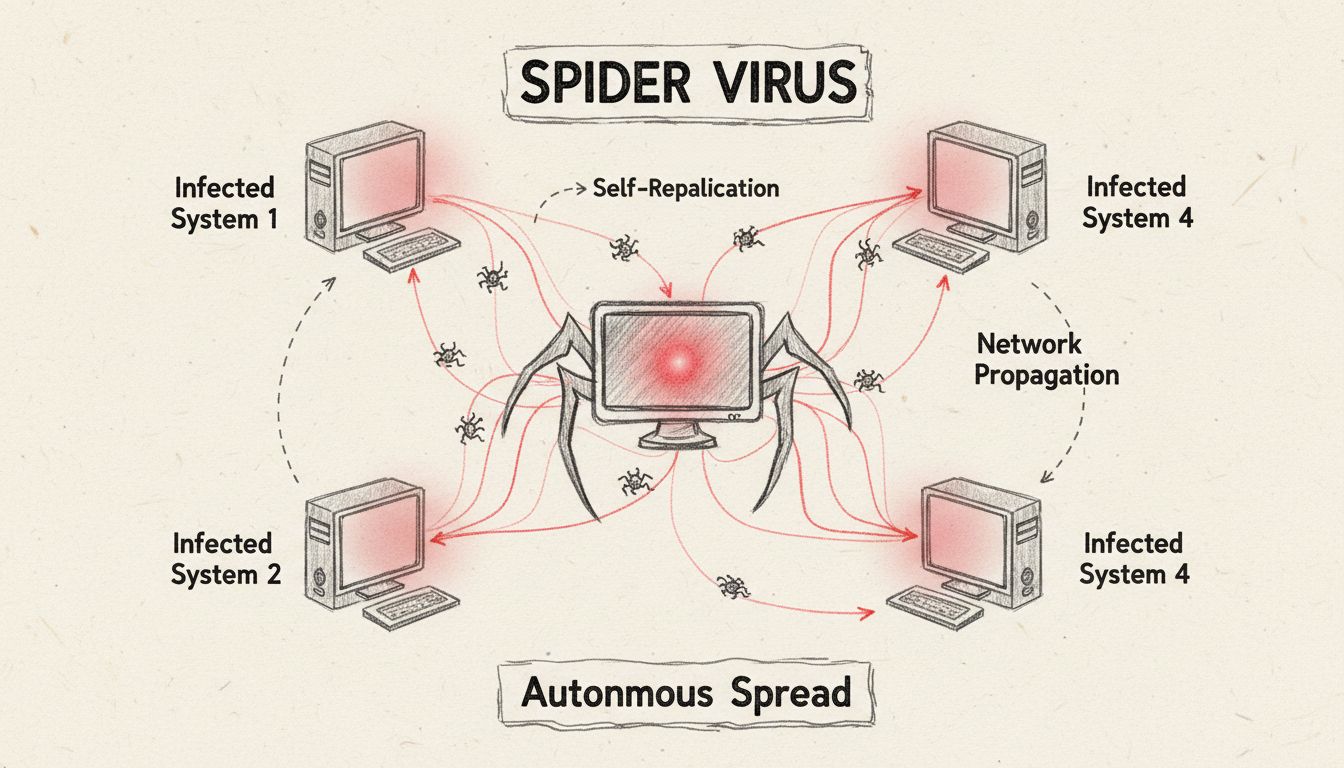

Ontdek wat spider-computervirussen zijn, hoe ze zich verspreiden over netwerken en ontdek effectieve beschermingsstrategieën. Uitgebreide gids voor het begrijpe...

Cookie Toestemming

We gebruiken cookies om uw browse-ervaring te verbeteren en ons verkeer te analyseren. See our privacy policy.