Beveiligde WordPress-inlog met Twee-factor-authenticatie en

Leer hoe je jouw WordPress-site beschermt tegen brute force-aanvallen door twee-factor-authenticatie te implementeren en je standaard inlog-URL te wijzigen.

Ontdek de essentiële beveiligingsfuncties waar je op moet letten bij een webhost: SSL/TLS, DDoS-bescherming, WAF, dagelijkse back-ups, 24/7 support en.

Webhostingbeveiliging omvat de beschermingsmaatregelen en infrastructuur die bedoeld zijn om websites, gegevens en gebruikersinformatie te beschermen tegen cyberdreigingen en ongeautoriseerde toegang. Het digitale landschap is steeds vijandiger geworden, met hackers die gemiddeld elke 39 seconden aanvallen uitvoeren, waarbij kleine bedrijven het zwaarst worden getroffen en doelwit zijn van 43% van alle cyberaanvallen. De gevolgen van onvoldoende beveiliging zijn ernstig en langdurig: ongeveer 60% van de bedrijven die een ernstig datalek ervaren, houdt binnen zes maanden na het incident op te bestaan. Er zijn talloze praktijkvoorbeelden: van retailreuzen die miljoenen klantgegevens kwijtraken tot kleine webwinkels die volledig offline worden gehaald door ransomware-aanvallen. Inzicht in deze dreigingen is de eerste cruciale stap naar een robuuste beveiligingsstrategie voor je webhostingomgeving.

SSL (Secure Sockets Layer) en opvolger TLS (Transport Layer Security) zijn cryptografische protocollen die gegevens versleutelen tussen de browser van een gebruiker en je webserver, waardoor er een beveiligde tunnel ontstaat die gevoelige informatie beschermt tegen onderschepping. HTTPS, de veilige versie van HTTP, maakt gebruik van SSL/TLS-certificaten om deze versleutelde verbinding tot stand te brengen. Moderne browsers tonen nu beveiligingswaarschuwingen bij niet-HTTPS-websites, waardoor SSL-implementatie essentieel is voor zowel gebruikersvertrouwen als zoekmachineoptimalisatie. Google heeft bevestigd dat HTTPS een rankingfactor is, wat betekent dat websites zonder goede encryptie minder zichtbaar zijn in zoekresultaten. Let’s Encrypt heeft de sector veranderd door gratis SSL-certificaten met automatische vernieuwing aan te bieden, waardoor kosten geen belemmering meer vormen voor het adopteren van beveiliging. In de volgende tabel staan de verschillende soorten SSL-certificaten:

| Type SSL-certificaat | Kenmerken | Kosten | Beste voor |

|---|---|---|---|

| Let’s Encrypt | Gratis, automatische vernieuwing, 90 dagen geldig | Gratis | De meeste websites |

| Standaard SSL | Domeinvalidatie, 1 jaar geldig | $50-150/jaar | Kleine bedrijven |

| Extended Validation | Organisatieverificatie, groene adresbalk | $200-500/jaar | E-commerce |

Het juiste certificaattype hangt af van je bedrijfsmodel en de verwachtingen van je klant; e-commerce sites profiteren vooral van het vertrouwen dat Extended Validation-certificaten uitstralen.

Distributed Denial of Service (DDoS)-aanvallen overspoelen de servers van je website met enorme hoeveelheden verkeer vanuit meerdere bronnen, waardoor je site onbereikbaar wordt voor echte gebruikers en je aanzienlijke omzet- en reputatieschade lijdt. Deze aanvallen komen in verschillende vormen: Layer 3-aanvallen richten zich op de netwerkinfrastructuur door het versturen van grote datastromen, terwijl Layer 7-aanvallen zich richten op kwetsbaarheden in applicaties door legitiem gebruikersgedrag na te bootsen, waardoor ze geavanceerder en moeilijker te detecteren zijn. Effectieve DDoS-bescherming vereist een meerlagige aanpak met verkeersfiltering, snelheidslimieten en gedragsanalyse om onderscheid te maken tussen legitiem en kwaadaardig verkeer. Vooruitstrevende hostingproviders gebruiken detectiesystemen die aanvallen binnen enkele seconden kunnen identificeren en tegengaan, waardoor langdurige downtime wordt voorkomen. Praktijkvoorbeelden zoals de Dyn-aanval in 2016, waarbij grote websites als Twitter en Netflix werden verstoord, tonen aan waarom uitgebreide DDoS-bescherming tegenwoordig onmisbaar is voor een serieuze online aanwezigheid.

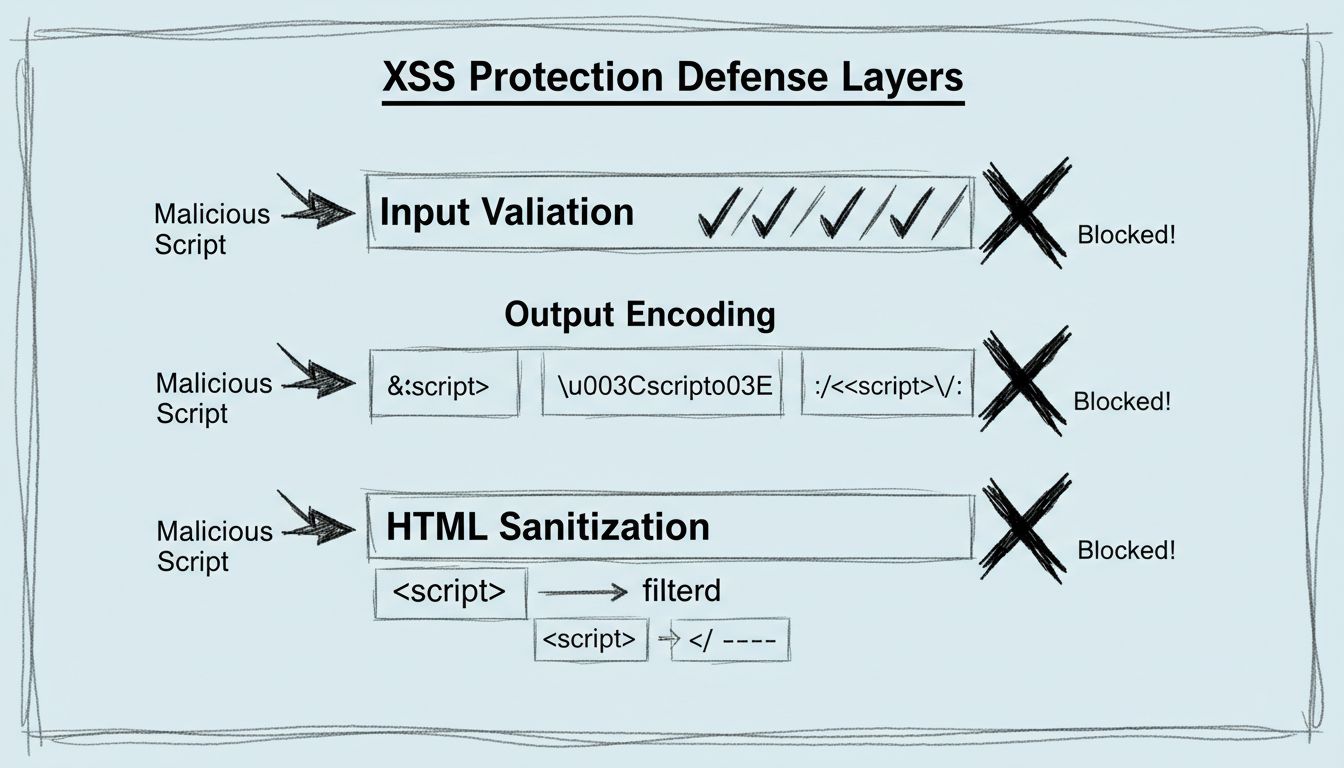

Een Web Application Firewall (WAF) is een gespecialiseerde beveiligingstool die tussen je websitebezoekers en je webserver zit, inkomend verkeer analyseert en kwaadaardige verzoeken blokkeert voordat ze je applicatie bereiken. WAF’s werken door HTTP/HTTPS-verzoeken te vergelijken met een set vooraf bepaalde veiligheidsregels, waarbij legitiem verkeer wordt doorgelaten en bekende aanvalspatronen en verdacht gedrag worden gefilterd. Deze firewalls zijn vooral effectief tegen veelvoorkomende webapplicatie-aanvallen zoals SQL-injectie (waarbij kwaadwillenden schadelijke code in databasequery’s plaatsen), Cross-Site Scripting of XSS (waarbij schadelijke scripts in webpagina’s worden geïnjecteerd), en botverkeer dat data probeert te scrapen of geautomatiseerde aanvallen uitvoert. Moderne WAF’s maken gebruik van kunstmatige intelligentie en machine learning om hun detectieregels continu te vernieuwen en zich zonder handmatig ingrijpen aan te passen aan nieuwe dreigingen. Door een WAF te implementeren, voeg je een extra beveiligingslaag toe die je applicatiecode beschermt tegen misbruik, ook als er kwetsbaarheden in de programmatuur van je website zitten.

Geautomatiseerde back-upsystemen zijn je verzekering tegen gegevensverlies door cyberaanvallen, hardwarestoringen, natuurrampen of menselijke fouten. Ze zorgen ervoor dat je website en klantgegevens snel en volledig kunnen worden hersteld. De frequentie en bewaartermijn van back-ups zijn direct van invloed op je vermogen om incidenten met minimaal dataverlies en downtime te herstellen. Een volledige back-upstrategie bevat de volgende essentiële elementen:

Externe opslag is cruciaal omdat back-ups op dezelfde server kwetsbaar zijn voor dezelfde bedreigingen; betrouwbare hostingproviders slaan back-ups geografisch gespreid op om bescherming te bieden tegen regionale rampen. De snelheid van herstel is net zo belangrijk—een back-up die uren in beslag neemt om terug te zetten, kan duizenden euro’s aan omzet en klantvertrouwen kosten. Regelmatig testen van je back-up- en herstelprocedures wordt vaak vergeten, maar is absoluut essentieel; veel organisaties kwamen er te laat achter dat hun back-ups beschadigd of onvolledig waren en daardoor nutteloos in een crisissituatie.

Rond-de-klok support is onmisbaar bij veilige webhosting, omdat beveiligingsincidenten en kritieke problemen zich niet aan kantooruren houden en de schade exponentieel toeneemt naarmate ze langer onopgelost blijven. Topproviders hebben speciale beveiligingsteams die systemen continu monitoren, binnen enkele minuten op incidenten reageren en deskundige begeleiding bieden bij herstel en preventie. De kwaliteit van support verschilt sterk tussen providers; de beste bieden meerdere contactmogelijkheden (live chat, telefoon, e-mail), deskundige technici die complexe beveiligingsproblemen kunnen aanpakken en gedocumenteerde incidentprocedures die schade en hersteltijd minimaliseren. Vraag bij het beoordelen van een hostingprovider naar de gemiddelde responstijden bij beveiligingsincidenten, de kwalificaties van het supportteam en of ze proactieve beveiligingsmonitoring bieden of alleen reageren op problemen. Het verschil tussen een provider die binnen 15 minuten reageert op een beveiligingsincident en een die er 4 uur over doet, kan het verschil betekenen tussen een klein incident en een catastrofaal dataverlies.

Beveiligingslekken worden voortdurend ontdekt en hostingproviders moeten direct patches en updates toepassen op hun infrastructuur, software en beveiligingstools om misbruik te voorkomen door aanvallers die actief zoeken naar ongepatchte systemen. Patchmanagement is een doorlopend proces met een balans tussen beveiliging en stabiliteit, en de beste providers hebben geautomatiseerde systemen die kritieke beveiligingsupdates toepassen zonder handmatig ingrijpen of onderbrekingen. Programma’s voor kwetsbaarheidmeldingen stimuleren beveiligingsonderzoekers om nieuwe kwetsbaarheden verantwoord te melden, zodat leveranciers tijd hebben om patches uit te brengen voordat aanvallers misbruik kunnen maken. Bescherming tegen zero-day-aanvallen—nog niet bekende kwetsbaarheden—vereist geavanceerde dreigingsdetectie die verdacht gedrag kan herkennen, zelfs als het specifieke lek nog niet officieel is beschreven. Door te kiezen voor een hostingprovider die sterk inzet op beveiligingsupdates en patchmanagement, profiteer je van de nieuwste bescherming tegen opkomende dreigingen.

In omgevingen voor gedeelde hosting, waar meerdere websites op dezelfde fysieke server draaien, is accountisolatie cruciaal om te voorkomen dat een gecompromitteerd account andere websites en gegevens van klanten beïnvloedt. Moderne hostingproviders gebruiken containertechnologie zoals LXC (Linux Containers) en chroot-jails om geïsoleerde omgevingen te creëren, waarbij ieder account onafhankelijk werkt met beperkte toegang tot systeembronnen en bestanden van andere accounts. Kernel-niveau scheiding biedt extra bescherming door te garanderen dat zelfs als een aanvaller toegang krijgt tot één account, hij geen hogere rechten krijgt om het besturingssysteem of andere accounts te benaderen. Deze isolatietechnieken zijn zo effectief dat ze de basis vormen van cloud computing-platforms, waar duizenden klanten veilig dezelfde fysieke infrastructuur delen. Controleer bij je hostingprovider of zij accountisolatie op meerdere niveaus toepassen en deze afschermingen regelmatig testen om te garanderen dat onderlinge datalekken zo goed als onmogelijk zijn.

Branchecertificeringen tonen aan dat een hostingprovider grondige, externe audits heeft ondergaan en beveiligingsstandaarden hanteert die aan of boven de wettelijke vereisten liggen. Dit biedt objectief bewijs van hun inzet voor beveiliging. ISO 27001 is de internationale standaard voor informatiebeveiligingsmanagementsystemen en vereist uitgebreide documentatie, regelmatige audits en voortdurende verbetering van beveiligingspraktijken. SOC 2 (Service Organization Control) compliance geeft aan dat een provider is gecontroleerd op beveiliging, beschikbaarheid, verwerkingsintegriteit, vertrouwelijkheid en privacy, met gedetailleerde rapportages voor klanten. PCI DSS (Payment Card Industry Data Security Standard) compliance is verplicht voor providers die creditcardgegevens verwerken en vereist strikte controle over data, encryptie en kwetsbaarheidsbeheer. GDPR-compliance is essentieel voor providers met Europese klanten en verlangt expliciete toestemming voor gegevensverwerking, snelle meldplicht bij datalekken en robuuste databeveiliging. Betrouwbare hostingproviders laten regelmatig penetratietesten uitvoeren door onafhankelijke beveiligingsbedrijven, die proberen kwetsbaarheden in hun systemen uit te buiten om zwakke plekken te vinden voordat hackers dat doen. Deze certificeringen en audits zijn belangrijk omdat ze zorgen voor verantwoordelijkheid en transparantie, zodat providers hoge beveiligingsstandaarden handhaven in plaats van alleen te beweren dat ze veilig zijn.

Een veilige hostingprovider kiezen betekent meerdere factoren vergelijken, zoals encryptiemogelijkheden, firewallbescherming, DDoS-mitigatie, back-upsystemen, supportkwaliteit en uptimegaranties. De onderstaande tabel biedt een uitgebreid overzicht van zes toonaangevende veilige hostingproviders:

| Provider | SSL | WAF | DDoS | Back-ups | Support | Uptime | Prijs |

|---|---|---|---|---|---|---|---|

| SiteGround | Ja | AI-based | Meerlagig | Dagelijks | 24/7 | 99,99% | $2,99-7,99/mnd |

| Hostinger | Ja | Inbegrepen | Ja | Dagelijks | 24/7 | 99,9% | $2,99-5,99/mnd |

| Bluehost | Ja | SiteLock | Ja | Dagelijks | 24/7 | 99,98% | $2,95-13,95/mnd |

| GreenGeeks | Ja | AI-powered | Meerlagig | Nachtelijk | 24/7 | 99,98% | $2,95-9,95/mnd |

| DreamHost | Ja | Custom | Meerlagig | Dagelijks | 24/7 | 99,96% | $2,59-5,95/mnd |

| InMotion | Ja | App-layer | Edge+App | Nachtelijk | 24/7 | 99,97% | $2,99-5,99/mnd |

SiteGround springt eruit met zijn AI-based WAF en uitstekende uptimegarantie, waardoor het ideaal is voor bedrijven waar veiligheid en betrouwbaarheid cruciaal zijn. Hostinger en DreamHost bieden de scherpste prijzen met solide beveiligingsfuncties en zijn daarmee uitermate geschikt voor startups met een beperkt budget. Bluehost werkt samen met SiteLock voor extra malware-scanning en -verwijdering, terwijl GreenGeeks milieubewuste bedrijven aanspreekt met zijn groene hosting. InMotion’s edge-plus-applicatielaag DDoS-bescherming verdedigt op meerdere netwerkniveaus tegen geavanceerde aanvallen. Je keuze moet aansluiten bij je specifieke behoeften, budget en groeipad.

Stel bij het beoordelen van hostingproviders een systematische checklist op om geen kritieke beveiligingsfuncties te missen: controleer of SSL/TLS-certificaten zijn inbegrepen of tegen redelijke kosten beschikbaar zijn, of er een Web Application Firewall aanwezig is die verkeer actief monitort, en informeer naar de DDoS-beschermingsmogelijkheden en of deze standaard of als extra optie worden aangeboden. Vraag gedetailleerde informatie over hun back-upprocedures, inclusief frequentie, bewaartermijn en gegarandeerde hersteltijd, en vraag referenties van bestaande klanten over de betrouwbaarheid tijdens beveiligingsincidenten. Let op rode vlaggen zoals providers zonder 24/7 support, extra kosten voor basisbeveiliging als SSL-certificaten, slechte online recensies over support, en aanbieders die hun beveiligingsinfrastructuur en certificeringen niet helder kunnen uitleggen. Twijfel niet om hun supportteam vooraf technische vragen te stellen; hun reactietijd en kennisniveau tijdens het verkoopproces voorspellen vaak de kwaliteit van de support als klant.

De goedkoopste hostingoptie kiezen is een schijnvoordeel dat vaak resulteert in gebrekkige beveiligingsinfrastructuur, verouderde software en supportteams zonder de expertise om beveiligingsincidenten effectief aan te pakken. Veel website-eigenaren negeren beveiligingsfuncties volledig, in de veronderstelling dat hun kleine site niet interessant is voor hackers, terwijl geautomatiseerde aanvallen dagelijks miljoenen websites scannen op kwetsbaarheden. Het niet regelmatig testen van back-up- en herstelprocedures geeft een vals gevoel van veiligheid; veel organisaties ontdekten tijdens echte noodsituaties dat hun back-ups beschadigd, incompleet of niet op tijd teruggezet konden worden. Supportkwaliteit en -reactietijd onderschatten is een grote fout, want zelfs de beste beveiligingsinfrastructuur is nutteloos als je geen deskundige support kunt bereiken op een kritiek moment. Investeer in hosting die veiligheid vanaf de basis garandeert, test je noodherstel regelmatig, communiceer open met je provider over beveiligingsmaatregelen en onthoud dat de kosten van een hack veel hoger zijn dan de investering in goede hosting.

SSL (Secure Sockets Layer) en TLS (Transport Layer Security) zijn cryptografische protocollen die gegevens tussen je browser en webserver versleutelen. TLS is de nieuwere, veiligere versie van SSL. De meeste moderne websites gebruiken TLS, hoewel de term 'SSL-certificaat' nog steeds vaak wordt gebruikt voor zowel SSL- als TLS-certificaten. Het belangrijkste is dat je website HTTPS-encryptie gebruikt, die gebaseerd is op SSL- of TLS-protocollen.

Dagelijkse automatische back-ups zijn de industrienorm voor veilige webhosting. Zo kun je, als je website wordt gehackt of gegevens verliest, deze herstellen tot de staat van de vorige dag met minimaal verlies. Sommige hostingproviders bieden vaker back-ups aan (per uur of op aanvraag), wat ideaal is voor webshops of websites met veel veranderingen. Controleer altijd of je back-ups extern worden opgeslagen en snel teruggezet kunnen worden.

Een Web Application Firewall (WAF) is een beveiligingstool die tussen je websitebezoekers en je webserver zit, inkomend verkeer analyseert en schadelijke verzoeken blokkeert. WAF's beschermen tegen veelvoorkomende aanvallen zoals SQL-injectie, cross-site scripting (XSS) en botverkeer. Moderne WAF's gebruiken kunstmatige intelligentie om hun detectieregels voortdurend bij te werken en in realtime in te spelen op nieuwe dreigingen zonder handmatige tussenkomst.

Beveiligingsincidenten en kritieke problemen houden zich niet aan kantooruren. Met 24/7 support kun je direct deskundige hulp krijgen bij problemen, waardoor schade en hersteltijd minimaal blijven. Het verschil tussen een provider die binnen 15 minuten reageert op een beveiligingsincident en één die er 4 uur over doet, kan het verschil betekenen tussen een klein incident en een catastrofaal dataverlies. Controleer altijd de kwaliteit van de support voordat je een hostingprovider kiest.

DDoS (Distributed Denial of Service) bescherming voorkomt dat aanvallers je website overspoelen met enorme hoeveelheden verkeer vanaf meerdere bronnen. DDoS-aanvallen kunnen je site onbereikbaar maken voor echte gebruikers en leiden tot aanzienlijk omzetverlies. Effectieve DDoS-bescherming gebruikt meerlagige methoden zoals verkeersfiltering, snelheidslimieten en gedragsanalyse om echt en kwaadaardig verkeer van elkaar te onderscheiden.

Kijk naar hostingproviders met branchecertificeringen zoals ISO 27001, SOC 2 of PCI DSS-compliance. Deze certificeringen geven aan dat de provider onafhankelijke audits heeft ondergaan en hoge beveiligingsstandaarden hanteert. Controleer ook of ze SSL/TLS-certificaten, een Web Application Firewall, DDoS-bescherming, dagelijkse back-ups, 24/7 support en regelmatige beveiligingsupdates aanbieden. Vraag gerust naar hun beveiligingsbeleid en referenties van bestaande klanten.

Accountisolatie is een beveiligingsfunctie die voorkomt dat een gehackte website andere websites van klanten op dezelfde server beïnvloedt. Moderne hostingproviders gebruiken containertechnologie (zoals LXC) en chroot-jails om geïsoleerde omgevingen te creëren, zodat elk account onafhankelijk werkt met beperkte toegang tot de bestanden van andere accounts. Deze technologie is zo effectief dat ze de basis vormt voor cloud computing-platforms.

PCI DSS (Payment Card Industry Data Security Standard) compliance is alleen verplicht als je website direct creditcardgegevens verwerkt. Als je een externe betaaldienst zoals Stripe of PayPal gebruikt die de creditcardinformatie afhandelt, heb je mogelijk geen volledige PCI DSS-compliance nodig. Maar als je creditcardgegevens opslaat, verwerkt of verzendt, moet je hostingprovider PCI DSS-compliant zijn. Raadpleeg altijd je betaaldienst en een juridisch expert om je specifieke verplichtingen te bepalen.

Kies een webhost die veiligheid vooropstelt met SSL/TLS, DDoS-bescherming, WAF, dagelijkse back-ups en 24/7 support. PostAffiliatePro werkt samen met de veiligste hostingproviders om je affiliatebedrijf te beschermen.

Leer hoe je jouw WordPress-site beschermt tegen brute force-aanvallen door twee-factor-authenticatie te implementeren en je standaard inlog-URL te wijzigen.

Ontdek de updates van PostAffiliatePro van februari 2024, waaronder gebruikersprofielvariabelen in redirect-URL's, verbeterde e-mailnotificaties, verbeterde.

Lees meer over de XSS-kwetsbaarheidspatch in de nieuwste update van PostAffiliatePro. Ontdek hoe strengere invoervalidatie en outputcodering jouw affiliategegev...

Cookie Toestemming

We gebruiken cookies om uw browse-ervaring te verbeteren en ons verkeer te analyseren. See our privacy policy.