SEO Spiders: Waarom Ze Belangrijk Zijn voor Je Site

Spiders zijn bots die worden ingezet voor spamdoeleinden en kunnen grote problemen veroorzaken voor je bedrijf. Lees meer over ze in het artikel.

Ontdek wat spider-computervirussen zijn, hoe ze zich verspreiden over netwerken en ontdek effectieve beschermingsstrategieën. Uitgebreide gids voor het begrijpen van zelf-replicerende malwarebedreigingen in 2025.

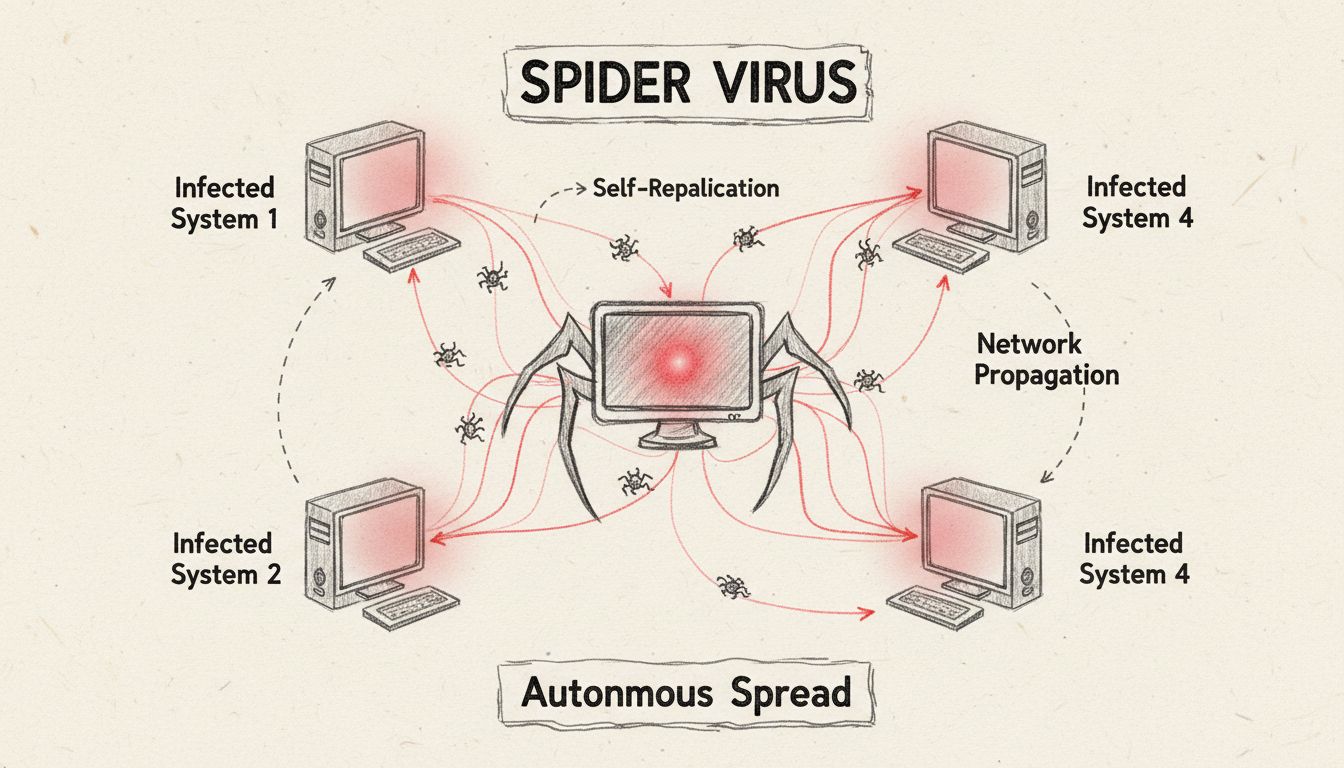

Een spider-computervirus is een zelf-replicerende malware die ontworpen is om zichzelf te verspreiden door andere computers over netwerken te infecteren. In tegenstelling tot traditionele virussen werken spider-virussen autonoom en verspreiden zich via netwerkverbindingen zonder tussenkomst van gebruikers, waardoor ze bijzonder gevaarlijk zijn voor organisaties.

Een spider-computervirus vertegenwoordigt een geavanceerde categorie zelf-replicerende malware die met opmerkelijke autonomie opereert binnen onderling verbonden computernetwerken. De term “spider” beschrijft metaforisch hoe deze virussen hun infectie verspreiden als een spin die zijn web weeft over meerdere systemen, waardoor een groeiend netwerk van gecompromitteerde apparaten ontstaat. In tegenstelling tot traditionele computervirussen die gebruikersactie vereisen om zich te verspreiden, maken spider-virussen misbruik van netwerkkwetsbaarheden om zelfstandig te repliceren en te verspreiden, waardoor ze exponentieel gevaarlijker zijn in bedrijfsomgevingen. Het fundamentele kenmerk dat spider-virussen onderscheidt van conventionele malware is hun vermogen om te functioneren als zelfstandige programma’s die andere systemen kunnen identificeren, infiltreren en compromitteren zonder menselijke tussenkomst of activering van hostbestanden.

Het onderscheid tussen spider-virussen en traditionele computervirussen is cruciaal om moderne cybersecurity-bedreigingen te begrijpen. Traditionele virussen hebben een hostbestand nodig om zich aan te hechten en worden alleen actief wanneer een gebruiker dat geïnfecteerde bestand of programma uitvoert. Daarentegen werken spider-virussen als onafhankelijke entiteiten die zich direct na systeeminfiltratie kunnen repliceren en verspreiden over netwerken. Dit fundamentele verschil betekent dat spider-virussen binnen enkele uren een gehele netwerkinfrastructuur kunnen compromitteren, terwijl traditionele virussen doorgaans individuele computers treffen of gebruikersinteractie nodig hebben om zich te verspreiden. Het verspreidingsmechanisme van spider-virussen maakt gebruik van netwerkverbindingen, e-mailsystemen, bestandsdelingprotocollen en systeemkwetsbaarheden om exponentiële groei van infecties op gekoppelde apparaten te realiseren.

| Kenmerk | Spider-virus | Traditioneel virus |

|---|---|---|

| Hostvereiste | Werkt zelfstandig | Vereist hostbestand |

| Activeringsmethode | Automatisch bij binnenkomst | Vereist gebruikersactie |

| Verspreidingsmechanisme | Netwerk-gebaseerde autonome replicatie | Bestand-gebaseerde handmatige overdracht |

| Snelheid van verspreiding | Exponentieel (uren tot dagen) | Lineair (dagen tot weken) |

| Gebruikersingrijpen nodig | Nee | Ja |

| Netwerkimpact | Gehele infrastructuur loopt risico | Voornamelijk individuele systemen getroffen |

| Detectiemoeilijkheid | Hoog (op de achtergrond actief) | Matig (zichtbare bestandswijzigingen) |

Spider-virussen maken gebruik van geavanceerde verspreidingstechnieken die meerdere vectoren tegelijkertijd benutten om het infectiepercentage over netwerken te maximaliseren. Zodra een spider-virus toegang krijgt tot een systeem, begint het direct het netwerk te scannen op kwetsbare doelwitten, waarbij computers met verouderde software, ongepatchte beveiligingslekken of zwakke authenticatiemechanismen worden geïdentificeerd. Het virus repliceert zichzelf vervolgens en stuurt kopieën naar deze kwetsbare systemen via diverse kanalen, waaronder e-mailprotocollen, netwerk-bestandsdelingdiensten, instant messaging-platforms en directe netwerkverbindingen. Dit autonome replicatieproces creëert een cascaderend effect waarbij elke nieuw geïnfecteerde computer als distributiepunt fungeert voor verdere infecties, waardoor het aantal gecompromitteerde systemen binnen de netwerkinfrastructuur exponentieel toeneemt.

De initiële infectievector voor spider-virussen bestaat doorgaans uit phishing-e-mails met kwaadaardige bijlagen, gecompromitteerde websites met malware-downloads of het misbruiken van bekende kwetsbaarheden in ongepatchte systemen. Eenmaal uitgevoerd op een doelsysteem vestigt het spider-virus persistentiemechanismen die het in staat stellen systeemherstarts te overleven en detectie door antivirusprogramma’s te ontwijken. Veel moderne spider-virussen bevatten extra ladingen zoals ransomware, spyware of backdoor-trojans waarmee aanvallers langdurige toegang tot gecompromitteerde systemen behouden. Het virus kan zich ook installeren in het opstartgebied van het systeem of verborgen processen creëren die systeembronnen verbruiken terwijl ze onzichtbaar blijven voor standaard beveiligingsmonitoringtools.

Verschillende beruchte malwarefamilies tonen spider-viruskenmerken via hun autonome verspreidingsmogelijkheden. De Morris Worm, uitgebracht in 1988, werd een van de eerste gedocumenteerde voorbeelden van een zelf-replicerende netwerkworm die zich verspreidde over duizenden computers, met naar schatting $10-100 miljoen aan schade tot gevolg. De Storm Worm uit 2007 infecteerde meer dan 1,2 miljard e-mailsystemen en creëerde een botnet van ongeveer een miljoen gecompromitteerde computers dat meer dan een decennium actief bleef. De SQL Slammer-worm genereerde willekeurige IP-adressen en probeerde deze lukraak te infecteren, wat resulteerde in meer dan 75.000 geïnfecteerde computers die binnen enkele uren deelnamen aan gecoördineerde DDoS-aanvallen. Meer recent maakte de WannaCry-ransomware gebruik van wormachtige verspreidingsmechanismen waardoor het zich over netwerken kon verspreiden via de EternalBlue-kwetsbaarheid, wat leidde tot honderdduizenden getroffen systemen wereldwijd binnen enkele dagen.

File Spider-ransomware is een recent voorbeeld van spider-achtige malware die autonome verspreiding combineert met versleutelingsmogelijkheden. Deze ransomware verspreidt zich via kwaadaardige e-mailbijlagen met MS Office-documenten met macro-opdrachten die de malware-payload downloaden en uitvoeren. Na infiltratie versleutelt File Spider bestanden met AES-128-encryptie en voegt de extensie “.spider” toe aan de versleutelde bestanden, waardoor ze ontoegankelijk worden. De malware gebruikt RSA-encryptie voor sleutelbeheer, waarbij decryptiesleutels worden opgeslagen op externe servers die door cybercriminelen worden beheerd. Deze voorbeelden laten zien hoe spider-virussen zijn geëvolueerd van eenvoudige zelf-replicerende programma’s naar geavanceerde meerfasige aanvallen die autonome verspreiding combineren met destructieve ladingen om maximale schade en financieel gewin te realiseren.

Het detecteren van spider-virusinfecties vereist waakzaamheid en inzicht in veelvoorkomende indicatoren die duiden op een netwerkcompromis. Organisaties moeten letten op ongebruikelijke netwerkverkeerspatronen, met name onverwachte uitgaande verbindingen naar onbekende IP-adressen of domeinen die kunnen wijzen op command-and-control-communicatie. Systeemprestaties die achteruitgaan, waaronder onverklaarbare pieken in CPU-gebruik, overmatige schijfactiviteit en netwerkbandbreedteverbruik, duiden vaak op actieve malware-verspreiding. E-mailsystemen kunnen verdacht gedrag vertonen, zoals massale e-mails die worden verzonden vanaf gebruikersaccounts zonder toestemming, of ongebruikelijke e-maildoorstuurregels die automatisch worden aangemaakt. Beveiligingslogboeken tonen vaak mislukte inlogpogingen, privilege-escalatieactiviteiten of het aanmaken van nieuwe gebruikersaccounts die aanvallers gebruiken om blijvende toegang tot gecompromitteerde systemen te behouden.

Aanvullende indicatoren zijn onverwachte systeemcrashes, blue screen-fouten of spontane herstarts die kunnen optreden wanneer het virus probeert systeemkwetsbaarheden te misbruiken of detectiemechanismen te omzeilen. Gebruikers kunnen merken dat onbekende programma’s bij het opstarten worden geladen, vreemde bureaubladpictogrammen verschijnen of browserinstellingen zonder toestemming worden gewijzigd. Bestandssysteemafwijkingen zoals onverwachte bestandswijzigingen, het aanmaken van verborgen mappen of wijzigingen aan systeembestanden kunnen wijzen op actieve malware-aanwezigheid. Netwerkbeheerders dienen continue monitoring van netwerkverkeerspatronen, bestandsintegriteitsmonitoringsystemen en gedragsanalysetools te implementeren die afwijkende activiteiten kunnen detecteren die kenmerkend zijn voor spider-virusverspreiding voordat wijdverspreide netwerkcompromittering optreedt.

Uitgebreide bescherming tegen spider-virussen vereist een gelaagde beveiligingsaanpak die meerdere aanvalsvectoren tegelijkertijd adresseert. Organisaties moeten alle beveiligingspatches voor besturingssystemen en applicaties up-to-date houden, aangezien spider-virussen vaak bekende kwetsbaarheden benutten waarvoor al patches beschikbaar zijn. Het implementeren van robuuste firewalloplossingen met inbraakdetectie en -preventie kan ongeautoriseerde netwerkverbindingen blokkeren en verdacht netwerkverkeer detecteren dat duidt op malwareverspreiding. Geavanceerde endpoint-beschermingsoplossingen die gedragsanalyse, machine learning-algoritmen en sandboxing gebruiken, kunnen spider-virussen detecteren en isoleren voordat ze persistentie op systemen vestigen.

Netwerksegmentatie is een cruciale verdedigingsstrategie die de laterale beweging van spider-virussen binnen de infrastructuur beperkt door kritieke systemen en gevoelige data te isoleren van algemene netwerken. Organisaties dienen strikte toegangscontroles te implementeren, sterke authenticatiemechanismen zoals multi-factor authenticatie af te dwingen en gedetailleerde auditlogs bij te houden van alle systeemtoegang en wijzigingen. Regelmatige security awareness-training voor medewerkers verkleint de kans op succesvolle phishing-aanvallen die als initiële infectievector voor spider-virussen dienen. Offline back-ups van kritieke data garanderen dat organisaties kunnen herstellen van ransomware-aanvallen zonder losgeld te betalen aan cybercriminelen. Het implementeren van e-mailbeveiligingsoplossingen die bijlagen scannen, verdachte links blokkeren en afzenderidentiteiten verifiëren kan voorkomen dat kwaadaardige e-mails eindgebruikers bereiken. PostAffiliatePro biedt uitgebreide beveiligingsfuncties geïntegreerd in het affiliate marketingplatform om partnernetwerken te beschermen tegen malwarebedreigingen en veilige transactieverwerking te waarborgen op alle aangesloten systemen.

Effectief reageren op spider-virusinfecties vereist onmiddellijke actie om de bedreiging in te dammen en schade aan organisatiesystemen en -data te minimaliseren. Na detectie van een spider-virusinfectie moeten organisaties direct getroffen systemen van het netwerk isoleren om verdere verspreiding naar niet-gecompromitteerde computers te voorkomen. Het loskoppelen van geïnfecteerde systemen van zowel bekabelde als draadloze netwerkverbindingen stopt de virusverspreiding naar andere apparaten en stelt beveiligingsteams in staat de infectie te analyseren en op te lossen. Externe opslagapparaten moeten van geïnfecteerde systemen worden losgekoppeld om te voorkomen dat het virus zich verspreidt naar back-upsystemen of draagbare media die het netwerk later opnieuw kunnen besmetten.

Professionele incident response-teams dienen uitgebreide forensische analyses van geïnfecteerde systemen uit te voeren om de infectievector te identificeren, de omvang van de compromittering te bepalen en bewijs te verzamelen voor mogelijke betrokkenheid van wetshandhavingsinstanties. Antivirus- en anti-malwaretools moeten worden ingezet om systemen te scannen in de veilige modus met netwerken uitgeschakeld, waardoor het aantal actieve processen wordt geminimaliseerd en een schonere omgeving ontstaat voor malwaredetectie en -verwijdering. Systeemherstel vanaf schone back-ups die vóór de infectie zijn gemaakt, is de meest betrouwbare herstelmethode, omdat dit volledige verwijdering van alle malwarecomponenten en herstel van systeemintegriteit garandeert. Organisaties moeten na het herstel verbeterde monitoring- en detectiesystemen implementeren om resterende malware of backdoors te identificeren die aanvallers mogelijk hebben geïnstalleerd voor blijvende toegang. Regelmatige beveiligingsaudits en penetratietests helpen kwetsbaarheden te identificeren die spider-virussen kunnen misbruiken, waardoor organisaties hun verdediging kunnen versterken voordat aanvallen plaatsvinden.

PostAffiliatePro biedt uitgebreide beveiligingsfuncties om uw affiliate marketingplatform te beschermen tegen malwarebesmettingen en cyberbedreigingen. Beveilig uw netwerkxadinfrastructuur en zorg voor veilige transacties voor alle partners.

Spiders zijn bots die worden ingezet voor spamdoeleinden en kunnen grote problemen veroorzaken voor je bedrijf. Lees meer over ze in het artikel.

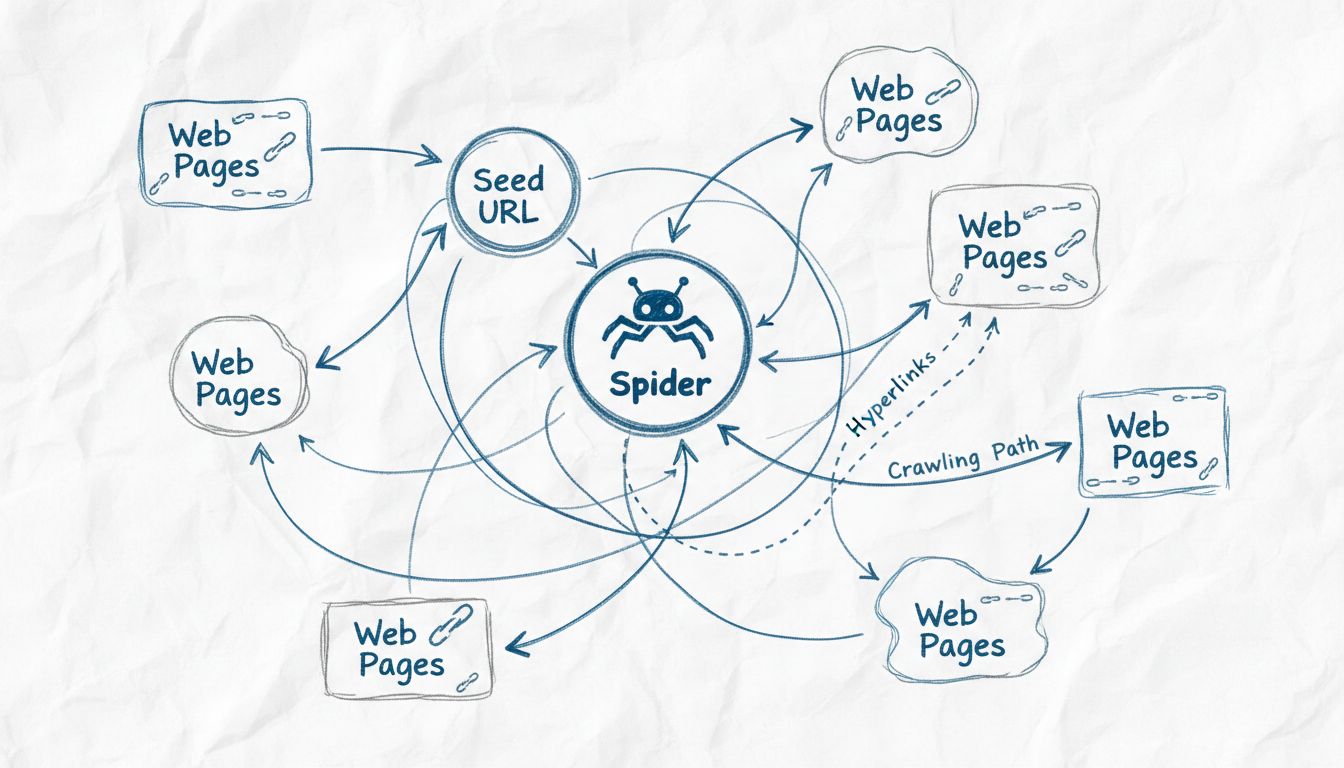

Ontdek waarom webcrawlers 'spiders' worden genoemd, hoe ze werken en hun cruciale rol in zoekmachine-indexering. Leer de technische mechanismen achter webcrawli...

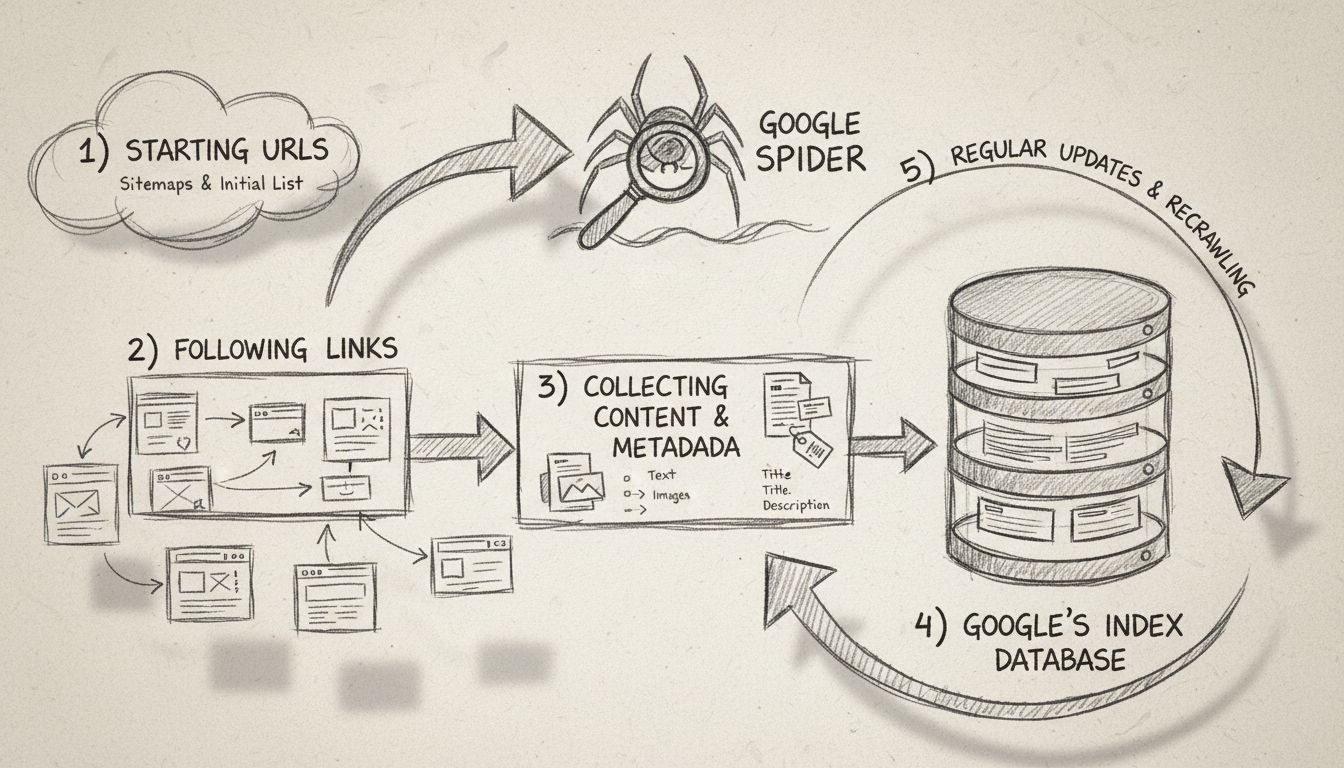

Leer wat de Google Spider (Googlebot) is, hoe deze websites crawlt en indexeert, en waarom dit essentieel is voor SEO. Ontdek hoe je jouw site kunt optimalisere...