Hoe Werkt E-mail Whitelisting?

Leer hoe e-mailwhitelists werken, waarom ze essentieel zijn voor e-mailbezorging en hoe je afzenders op de whitelist zet in Gmail, Outlook, Yahoo en Apple Mail....

Ontdek wat whitelisting betekent in cybersecurity, hoe het werkt en waarom het essentieel is voor de beveiliging van affiliate marketing. Leer over de verschillen tussen whitelist- en blackliststrategieën.

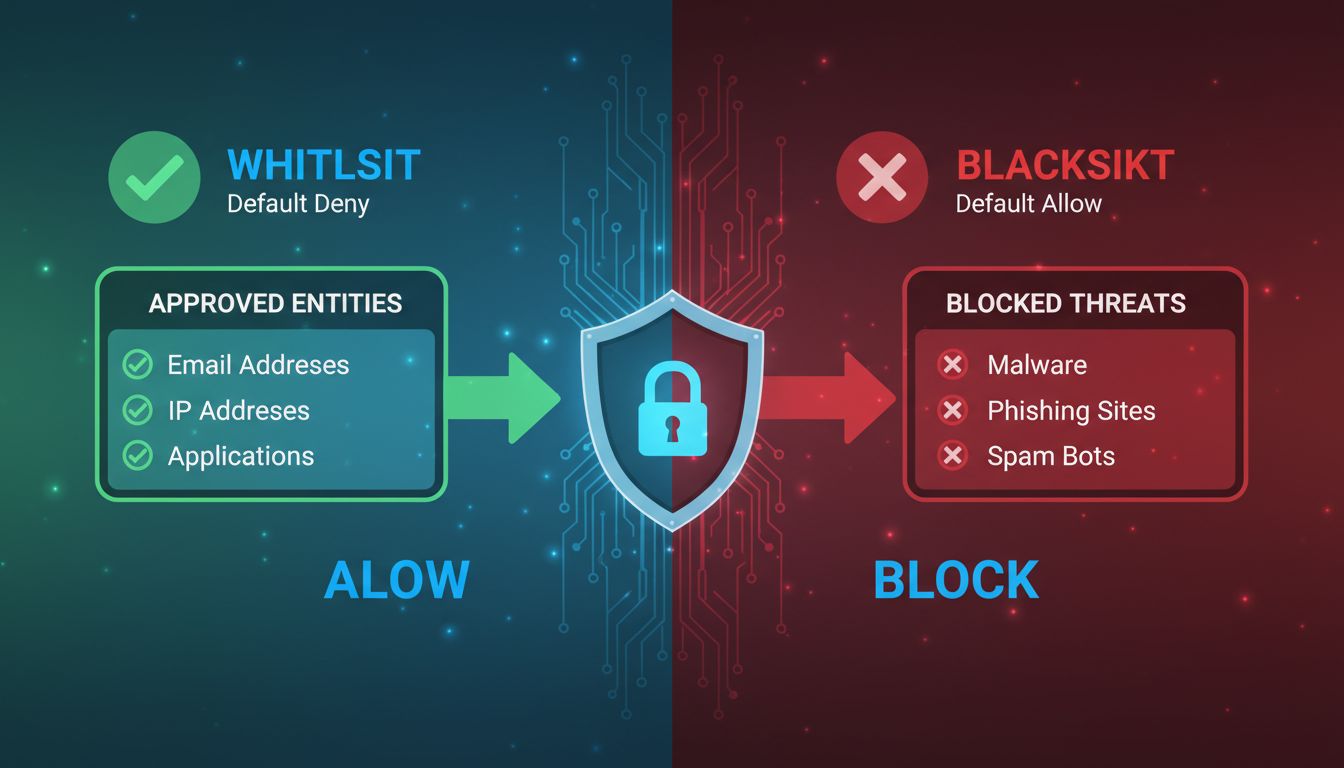

Op een whitelist staan betekent dat je wordt toegevoegd aan een lijst van goedgekeurde en vertrouwde entiteiten (zoals e-mailadressen, IP-adressen, applicaties of domeinen) die expliciet toegang krijgen tot een systeem of netwerk. Alles wat niet op de whitelist staat, wordt standaard geweigerd, waardoor het een proactieve beveiligingsaanpak is.

Op een whitelist staan is een van de meest fundamentele en effectieve beveiligingsmechanismen binnen moderne cybersecurity-infrastructuur. In tegenstelling tot reactieve beveiligingsmethodes die proberen bedreigingen te identificeren en te blokkeren nadat ze zijn verschenen, werkt whitelisting volgens een proactief principe dat bekendstaat als “standaard weigeren”. Dit betekent dat elke entiteit—of het nu een e-mailadres, IP-adres, applicatie of gebruiker is—als onbetrouwbaar wordt beschouwd totdat deze expliciet is goedgekeurd en aan de whitelist is toegevoegd. Zodra een entiteit op de whitelist staat, krijgt deze directe toegang tot gespecificeerde systemen of bronnen, terwijl alles wat niet op de lijst staat automatisch en zonder uitzondering wordt geblokkeerd.

Het concept van whitelisting is aanzienlijk geëvolueerd sinds de eerste toepassing in e-mailbeveiligingssystemen, waar spamfilters werden geconfigureerd om alleen berichten van vertrouwde afzenders toe te laten. Tegenwoordig is whitelisting een hoeksteen geworden van uitgebreide beveiligingsstrategieën in bedrijven, financiële instellingen, zorgorganisaties en technologiebedrijven wereldwijd. Het principe blijft hetzelfde: stel een vooraf gedefinieerde lijst van goedgekeurde entiteiten op en weiger standaard de toegang tot alles wat daarbuiten valt. Deze aanpak verandert de beveiligingshouding fundamenteel van “vertrouw alles behalve bekende bedreigingen” naar “vertrouw niets behalve expliciet goedgekeurde entiteiten”.

De werking van whitelisting omvat verschillende onderling verbonden processen die samenwerken om beveiliging te waarborgen terwijl legitieme toegang wordt toegestaan. Wanneer een gebruiker, applicatie of systeem probeert toegang te krijgen tot een beveiligde bron, controleert de whitelistingsoftware direct of de aanvragende entiteit overeenkomt met een item op de goedgekeurde lijst. Deze verificatie vindt plaats in milliseconden en gebruikt verschillende identificatiekenmerken om de legitimiteit van de entiteit te bevestigen. Het systeem controleert eigenschappen zoals bestandsnamen, paden, bestandsgroottes, digitale handtekeningen van softwareleveranciers en cryptografische hashes voor een nauwkeurige identificatie.

De kracht van whitelisting zit in de gedetailleerde controle. Organisaties kunnen whitelisting implementeren op verschillende niveaus, van brede netwerkcontroles tot zeer specifieke toepassingsbeperkingen. Zo kan een financiële instelling bepaalde IP-adressen whitelisten die toegang hebben tot hun banksystemen, terwijl ze tegelijkertijd alleen goedgekeurde applicaties toestaan op werkstations van medewerkers. Deze gelaagde aanpak creëert meerdere beveiligingslagen die allemaal moeten worden doorlopen alvorens toegang wordt verleend. Het systeem houdt gedetailleerde logboeken bij van alle toegangsverzoeken, zowel goedgekeurd als geweigerd, zodat beveiligingsbeheerders volledig inzicht hebben in wie wanneer toegang heeft tot welke bronnen.

Het onderscheid tussen whitelisting en blacklisting weerspiegelt een fundamenteel filosofisch verschil in beveiligingsaanpakken, elk met eigen voordelen en beperkingen. Whitelisting werkt op basis van expliciete goedkeuring—alleen vooraf goedgekeurde entiteiten krijgen toegang, en alles daarbuiten wordt automatisch geweigerd. Dit zorgt voor een zeer restrictieve beveiligingshouding die het aanvalsoppervlak aanzienlijk verkleint. Blacklisting daarentegen werkt op basis van expliciete weigering—bekende bedreigingen worden geblokkeerd, maar alles daarbuiten wordt standaard toegelaten. Deze reactieve benadering is aanvankelijk eenvoudiger te implementeren, maar laat organisaties kwetsbaar voor onbekende of nieuwe bedreigingen.

| Aspect | Whitelisting | Blacklisting |

|---|---|---|

| Standaardgedrag | Alles blokkeren tenzij expliciet goedgekeurd | Alles toestaan tenzij expliciet geblokkeerd |

| Beveiligingsmodel | Standaard weigeren (proactief) | Standaard toestaan (reactief) |

| Aanvalsoppervlak | Aanzienlijk kleiner en beter beheersbaar | Groter en kwetsbaar voor nieuwe bedreigingen |

| Onderhoudsvereisten | Vereist proactieve updates en toevoegingen | Vereist reactieve updates bij nieuwe bedreigingen |

| Bescherming tegen zero-day aanvallen | Zeer effectief—onbekende bedreigingen worden geblokkeerd | Ineffectief—zero-day exploits omzeilen de verdediging |

| Gebruikerservaring | Restrictiever, mogelijk goedkeuring vereist | Flexibeler, minder toegangsbeperkingen |

| Implementatiecomplexiteit | Hogere initiële complexiteit en doorlopend beheer | Lagere initiële complexiteit maar reactief beheer |

| False positives | Grotere kans op blokkeren van legitieme toegang | Minder kans op blokkeren van legitieme toegang |

Het beveiligingslandschap geeft steeds vaker de voorkeur aan whitelisting, vooral bij organisaties die gevoelige gegevens verwerken of in risicovolle omgevingen opereren. Financiële instellingen, zorgverleners en overheidsinstellingen hebben whitelisting als kernonderdeel van hun beveiligingsinfrastructuur aangenomen, omdat de proactieve aard ervan aansluit bij hun behoefte aan absolute controle over systeemtoegang. De meest effectieve beveiligingsstrategieën combineren echter beide benaderingen—whitelisting voor kritieke systemen en gevoelige bronnen, met daarnaast blacklisting voor bredere netwerkbescherming en integratie van dreigingsinformatie.

Organisaties voeren whitelisting uit op verschillende gebieden, elk afgestemd op specifieke beveiligingsbehoeften en operationele contexten. Applicatie-whitelisting beperkt welke softwareprogramma’s op endpoints en servers mogen draaien, waardoor ongeautoriseerde of kwaadaardige applicaties worden voorkomen, ongeacht hoe ze het systeem bereiken. Dit is bijzonder effectief tegen ransomware, trojans en andere malware die probeert uit te voeren op gecompromitteerde systemen. E-mail whitelisting zorgt ervoor dat berichten van vertrouwde afzenders spamfilters omzeilen en de inbox van de ontvanger bereiken, terwijl e-mails van onbekende of onbetrouwbare afzenders worden geblokkeerd. Deze aanpak is cruciaal voor organisaties die afhankelijk zijn van e-mail voor bedrijfskritische communicatie en voor e-mailmarketeers die hun afleveringspercentages willen verbeteren.

IP-adres whitelisting beperkt de netwerktoegang tot alleen goedgekeurde IP-adressen en is van onschatbare waarde voor het beveiligen van externe toegangssystemen, API’s en gevoelige databases. Organisaties gebruiken IP-whitelisting om te waarborgen dat alleen medewerkers die verbinding maken vanaf bedrijfsnetwerken of goedgekeurde VPN’s toegang krijgen tot interne systemen. URL-whitelisting beperkt webtoegang tot vooraf goedgekeurde websites en domeinen, waardoor organisaties hun beleid voor acceptabel gebruik kunnen handhaven en toegang tot kwaadaardige of ongepaste inhoud kunnen voorkomen. Apparaat-whitelisting regelt welke fysieke apparaten verbinding mogen maken met bedrijfsnetwerken, zodat alleen goedgekeurde computers, smartphones en tablets toegang krijgen tot bedrijfsmiddelen. Deze aanpak is steeds belangrijker geworden nu organisaties BYOD-beleid (Bring Your Own Device) hanteren en toch grip willen houden op netwerktoegang.

Succesvolle implementatie van whitelisting vereist zorgvuldige planning, nauwgezette uitvoering en voortdurend onderhoud om effectief te blijven naarmate de organisatie verandert. De eerste belangrijke stap is het uitvoeren van een uitgebreide inventarisatie van alle legitieme applicaties, gebruikers, IP-adressen en bronnen die toegang nodig hebben tot beveiligde systemen. Deze basisinventarisatie moet niet alleen vastleggen wat toegang nodig heeft, maar ook waarom en wie verantwoordelijk is voor het beheren van die toegang. Organisaties beginnen bij voorkeur met een pilotproject op een beperkte set systemen of gebruikers om potentiële problemen te identificeren voordat het organisatiebreed wordt uitgerold. Deze gefaseerde aanpak stelt securityteams in staat om whitelistingbeleid te verfijnen en operationele uitdagingen op te lossen zonder de hele organisatie te verstoren.

Documentatie en categorisatie van whitelisted entiteiten zijn essentieel voor langdurig succes. Elk item op de whitelist dient duidelijke metadata te bevatten over wat is goedgekeurd, wie het heeft goedgekeurd, wanneer het is goedgekeurd en de zakelijke reden voor de goedkeuring. Deze documentatie is van grote waarde bij beveiligingsaudits, compliancecontroles en bij het oplossen van toegangsproblemen. Regelmatige audits—idealiter elk kwartaal of halfjaar—moeten de whitelist doorlopen om verouderde items te verwijderen, te verifiëren dat alle items nog steeds nodig zijn, en te zorgen dat nieuwe applicaties of gebruikers correct zijn toegevoegd. Organisaties moeten duidelijke procedures opstellen voor het aanvragen van whitelist-toevoegingen, inclusief goedkeuringsworkflows die het evenwicht bewaren tussen beveiligingseisen en operationele efficiëntie. Zonder goed beheer kunnen whitelists te restrictief worden (waardoor legitieme toegang wordt geblokkeerd) of juist te ruim (waardoor het beveiligingsdoel wordt ondermijnd).

Voor affiliate marketingplatforms zoals PostAffiliatePro speelt whitelisting een cruciale rol in het waarborgen van netwerkbeveiliging en het garanderen dat alleen legitieme partners en affiliates toegang krijgen tot het systeem. Affiliate netwerken moeten een balans vinden tussen partner-toegankelijkheid en het voorkomen van ongeautoriseerde toegang en fraude. PostAffiliatePro implementeert geavanceerde whitelistingmechanismen waarmee netwerkbeheerders kunnen bepalen welke affiliates, merchants en externe integraties toegang krijgen tot specifieke functies en data. Deze gedetailleerde controle zorgt ervoor dat partners alleen toegang krijgen tot de informatie en functionaliteit die relevant is voor hun rol binnen het netwerk.

IP-whitelisting is vooral belangrijk in de context van affiliate marketing, waar partners het platform kunnen benaderen vanaf verschillende locaties en apparaten. PostAffiliatePro stelt beheerders in staat om specifieke IP-adressen of IP-bereiken te whitelisten voor kritieke operaties zoals API-toegang, zodat alleen geautoriseerde systemen programmatisch met het platform kunnen communiceren. E-mail whitelisting zorgt ervoor dat belangrijke meldingen, betalingsbevestigingen en prestatieoverzichten de inbox van partners bereiken zonder door spamfilters te worden geblokkeerd. Applicatie-whitelisting beschermt het platform zelf door ervoor te zorgen dat alleen goedgekeurde integraties en plugins met het kernsysteem kunnen communiceren, waardoor kwaadaardige of ongeautoriseerde derde partij-applicaties het netwerk niet kunnen compromitteren. Deze meerlaagse whitelistingaanpak maakt PostAffiliatePro aanzienlijk veiliger dan concurrerende affiliate software die minder geavanceerde toegangscontroles gebruikt.

Ondanks de aanzienlijke beveiligingsvoordelen brengt whitelisting operationele uitdagingen met zich mee die organisaties zorgvuldig moeten beheren. De grootste uitdaging is het up-to-date houden van nauwkeurige whitelists naarmate de behoeften van de organisatie veranderen. Software-updates, nieuwe applicaties, personeelswisselingen en veranderende bedrijfsbehoeften vereisen allemaal regelmatige aanpassingen van de whitelist. Als whitelists niet worden bijgewerkt, kunnen legitieme gebruikers en applicaties worden geblokkeerd, wat leidt tot operationele verstoringen en frustratie. Dit onderhoud vereist toegewijde middelen, hetzij door interne IT-medewerkers of ondersteuning van leveranciers, en vormt een doorlopende operationele kostenpost waar organisaties rekening mee moeten houden.

Het risico op false negatives—het blokkeren van legitieme toegang door weglatingen of verkeerde configuraties op de whitelist—kan de productiviteit en tevredenheid van gebruikers sterk beïnvloeden. Wanneer medewerkers geen toegang hebben tot benodigde applicaties of systemen omdat ze niet op de whitelist staan, proberen ze mogelijk beveiligingsmaatregelen te omzeilen of vragen noodtoegang aan buiten de normale veiligheidsprotocollen om. Dit brengt zowel beveiligingsrisico’s als operationele inefficiënties met zich mee. Bovendien kunnen geavanceerde aanvallers whitelisting omzeilen door controle te krijgen over ge-whiteliste applicaties of systemen, en deze als toegangspunt te gebruiken tot andere bronnen. Organisaties moeten whitelisting daarom combineren met aanvullende beveiligingsmaatregelen zoals multi-factor authenticatie, gedragsanalyse en continue monitoring om te kunnen reageren op gecompromitteerde entiteiten.

Whitelisting moet nooit als enige beveiligingsmaatregel worden ingezet, maar als onderdeel van een uitgebreide, gelaagde beveiligingsstrategie. Organisaties moeten whitelisting combineren met aanvullende maatregelen zoals firewalls, intrusion detection systemen, endpointbeveiliging en Security Information and Event Management (SIEM). Deze defense-in-depth-benadering zorgt ervoor dat zelfs als één beveiligingslaag wordt doorbroken, andere lagen kritieke middelen blijven beschermen. Moderne beveiligingskaders integreren whitelisting steeds vaker in Zero Trust-architecturen, waarbij elk toegangsverzoek wordt geverifieerd, ongeacht of het van binnen of buiten het netwerk komt.

De integratie van whitelisting met geavanceerde dreigingsinformatie en gedragsanalyse vergroot de effectiviteit aanzienlijk. In plaats van uitsluitend te vertrouwen op statische whitelists, kunnen organisaties dynamische whitelisting implementeren die toegangsrechten aanpast op basis van realtime risico-inschattingen, gebruikersgedrag en dreigingsfeeds. Deze aanpak behoudt de voordelen van whitelisting, maar biedt meer flexibiliteit en vermindert het aantal false negatives. PostAffiliatePro is een voorbeeld van deze moderne aanpak door traditionele whitelisting te combineren met geavanceerde monitoring en analytics, waardoor affiliate netwerkbeheerders een sterke beveiligingshouding kunnen handhaven en tegelijkertijd legitieme partneractiviteiten en zakelijke groei ondersteunen.

Wat gebeurt er als ik op de whitelist kom? Zodra je op de whitelist staat, herkennen beveiligingssystemen je als goedgekeurde entiteit en krijg je toegang tot gespecificeerde bronnen zonder extra verificatie of vertraging. Je wordt niet langer geblokkeerd, gefilterd of als verdacht gemarkeerd door het beveiligingssysteem. Dit vereenvoudigt je ervaring en behoudt tegelijkertijd de beveiliging van de organisatie.

Kan whitelisting worden gehackt of omzeild? Hoewel whitelisting zelf een veilige methode is, kan het worden gecompromitteerd als aanvallers controle krijgen over ge-whiteliste systemen of applicaties. Daarom combineren organisaties whitelisting met aanvullende beveiligingsmaatregelen zoals multi-factor authenticatie, gedragsmonitoring en dreigingsdetectiesystemen. Regelmatige audits en updates van de whitelist helpen misbruik van verouderde of verkeerd geconfigureerde items voorkomen.

Hoe lang duurt het om op de whitelist te komen? Dit hangt af van het goedkeuringsproces en het beleid van de organisatie. Sommige organisaties hebben geautomatiseerde procedures die binnen enkele minuten voltooid zijn, terwijl andere handmatige beoordeling en goedkeuring vereisen, wat dagen of weken kan duren. PostAffiliatePro biedt gestroomlijnde whitelistingprocessen die beveiliging en operationele efficiëntie in balans brengen.

Is whitelisting geschikt voor kleine bedrijven? Ja, whitelisting is waardevol voor organisaties van elke omvang. Kleine bedrijven kunnen whitelisting implementeren op kritieke systemen en applicaties zonder veel middelen nodig te hebben. Beginnen met applicatie-whitelisting op belangrijke servers of e-mail whitelisting voor essentiële communicatie biedt al aanzienlijke beveiligingsvoordelen, zelfs met beperkte IT-staf.

Bescherm je affiliate programma met geavanceerde whitelistingmogelijkheden en uitgebreide beveiligingsfuncties. PostAffiliatePro biedt toegangscontrole op enterprise-niveau om te waarborgen dat alleen vertrouwde partners en affiliates toegang krijgen tot jouw netwerk.

Leer hoe e-mailwhitelists werken, waarom ze essentieel zijn voor e-mailbezorging en hoe je afzenders op de whitelist zet in Gmail, Outlook, Yahoo en Apple Mail....

Ontdek wat e-mail whitelisting betekent en hoe het werkt bij Gmail, Outlook, Yahoo en andere platforms. Leer best practices om ervoor te zorgen dat belangrijke ...

Ontdek hoe whitelisting in marketing helpt om campagnes te optimaliseren door alleen geselecteerde, hoogwaardige verkeersbronnen toe te staan, wat de ROI en tar...