Betaalzoekadvertenties voor gokaffiliates: Google

Beheers Google Ads-naleving voor gokaffiliates.

Uitgebreide gids voor het beveiligen van wedaffiliatewebsites.

De wereldwijde online gokmarkt zal naar verwachting $127,3 miljard bedragen in 2027, waarbij affiliate marketing een aanzienlijk deel van deze groei aanstuurt. Deze explosieve toename heeft wedaffiliateplatforms echter tot een belangrijk doelwit voor cybercriminelen gemaakt, met een stijging van 300% in cyberaanvallen op de gamingsector in de afgelopen drie jaar. Omdat wedaffiliates gevoelige gebruikersgegevens verwerken, waaronder betalingsgegevens, persoonlijke identificatie en wedhistorieken, zijn robuuste beveiligingsmaatregelen niet alleen een concurrentievoordeel—ze zijn absoluut noodzakelijk. De inzet is nog nooit zo hoog geweest: één enkel datalek kan miljoenen aan boetes, onherstelbare reputatieschade en verlies van gebruikersvertrouwen veroorzaken.

Wedaffiliatewebsites worden geconfronteerd met een complex en continu veranderend dreigingslandschap dat veel verder gaat dan simpele wachtwoordsaanvallen. De belangrijkste bedreigingen zijn onder andere:

Volgens het dreigingsrapport 2024 van Group-IB kende de gaming- en goksector een stijging van 45% in gerichte aanvallen, met een gemiddelde kostenpost per datalek van meer dan $4,2 miljoen.

SSL/TLS (Secure Sockets Layer/Transport Layer Security) versleuteling is de fundamentele technologie die gegevens beschermt tijdens het transport tussen de browsers van gebruikers en uw affiliateplatform. Dit protocol creëert een versleutelde tunnel die voorkomt dat aanvallers gevoelige informatie zoals inloggegevens, betalingsgegevens en persoonlijke data onderscheppen. Moderne wedaffiliatewebsites moeten TLS 1.2 of hoger implementeren, waarbij TLS 1.3 de gouden standaard is voor maximale beveiliging. Alle pagina’s die gevoelige gegevens verwerken—vooral loginpagina’s, betaalprocessen en gebruikersaccountsecties—moeten gebruikmaken van HTTPS met geldige SSL-certificaten. Regelmatige certificaataudits en tijdige vernieuwingen zijn essentieel, aangezien verlopen certificaten niet alleen de beveiliging ondermijnen, maar ook browserwaarschuwingen veroorzaken die het gebruikersvertrouwen en conversiepercentages schaden.

Tweefactorauthenticatie voegt een cruciale extra beveiligingslaag toe door van gebruikers te eisen dat zij hun identiteit verifiëren met een tweede methode naast hun wachtwoord. Veelgebruikte 2FA-methoden zijn onder andere:

Het verplicht stellen van 2FA voor alle gebruikersaccounts—vooral die met toegang tot betaalmethoden of accountinstellingen—verlaagt ongeautoriseerde toegang met tot wel 99,9%. Voor affiliatepartners die meerdere accounts beheren is 2FA nog belangrijker, omdat gecompromitteerde affiliateaccounts kunnen leiden tot frauduleuze verwijzingen en commissie-diefstal.

Payment Card Industry Data Security Standard (PCI DSS) is een verplichte compliance-richtlijn voor elke organisatie die creditcardgegevens verwerkt. De huidige versie, PCI DSS 4.0, bevat 12 kernvereisten zoals netwerkbeveiliging, toegangscontroles en regelmatige beveiligingstests. Wedaffiliates mogen nooit volledige creditcardnummers, CVV-codes of magneetstripgegevens opslaan—gebruik in plaats daarvan tokenisatie, waarbij betalingsverwerkers de gevoelige kaartgegevens verwerken en alleen een token terugsturen voor toekomstige transacties. Alle betalingsverwerking moet plaatsvinden via versleutelde verbindingen en betalingsgateways moeten regelmatig worden geaudit door gekwalificeerde beveiligingsbeoordelaars (QSA’s). Niet-naleving van PCI DSS kan resulteren in boetes van $5.000 tot $100.000 per maand en aansprakelijkheid voor kosten in verband met datalekken. Gerenommeerde betalingsverwerkers zoals Stripe, PayPal en gespecialiseerde gamingbetaalleveranciers nemen een groot deel van deze verantwoordelijkheid op zich, maar affiliates blijven verantwoordelijk voor hun deel in de beveiligingsketen.

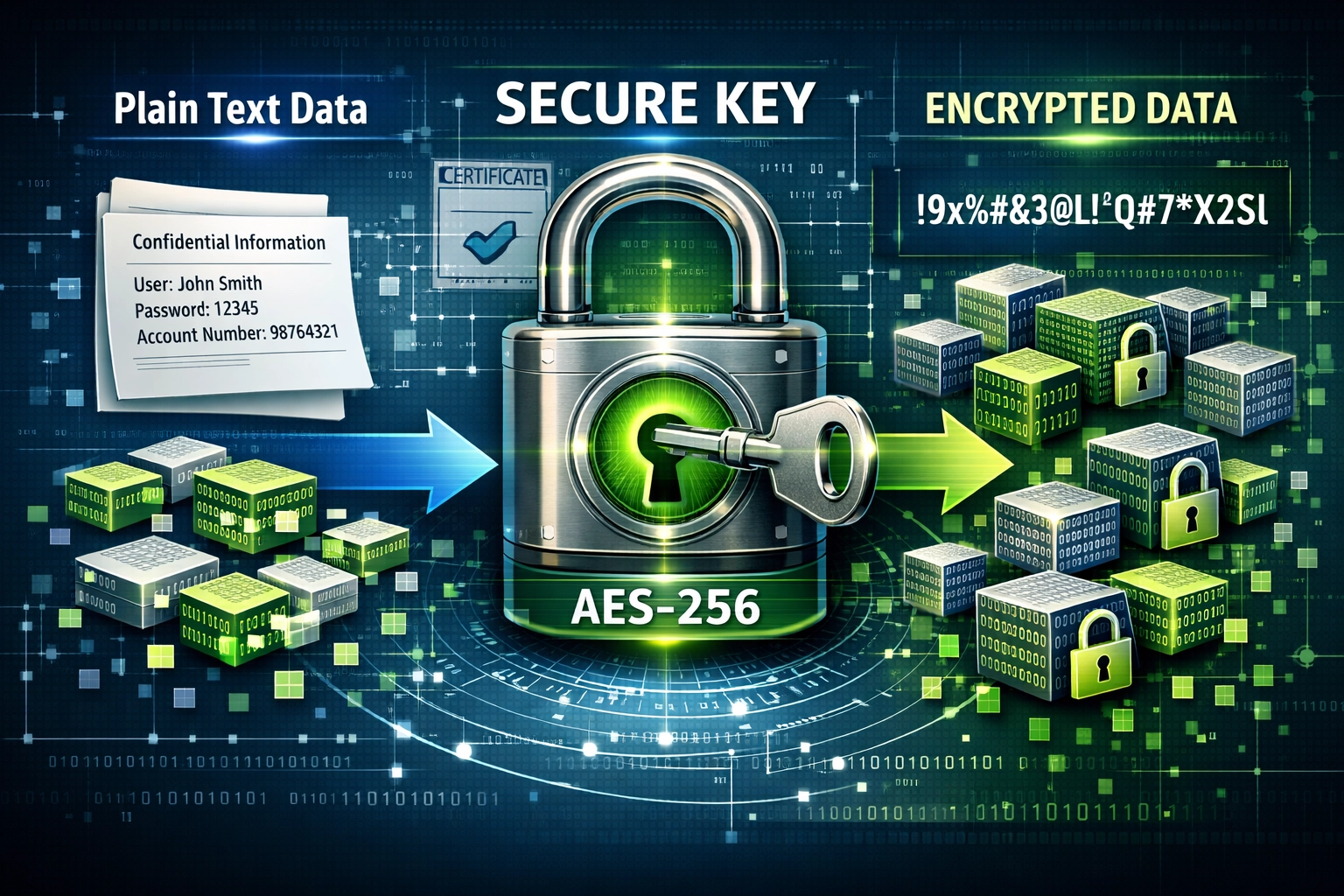

Waar SSL/TLS gegevens tijdens verzending beschermt, beschermt versleuteling in rust opgeslagen gegevens tegen ongeautoriseerde toegang bij een servercompromittering. De industrienorm is AES-256-versleuteling, waarbij een 256-bits sleutel wordt gebruikt om gevoelige databases met gebruikersinformatie, betalingsgegevens en wedhistorieken te versleutelen. Wachtwoordopslag vereist gespecialiseerde hash-algoritmen zoals bcrypt of Argon2, die rekenintensief en bestand zijn tegen brute-force-aanvallen—sla nooit wachtwoorden op in platte tekst of met eenvoudige MD5-hashing. Gegevensminimalisatieprincipes moeten bepalen welke informatie wordt verzameld en bewaard; alleen essentiële gegevens opslaan vermindert zowel het beveiligingsrisico als de compliance-last. Regelmatige rotatie van encryptiesleutels, veilig sleutelbeheer en hardwarebeveiligingsmodules (HSM’s) voor sleutelopslag bieden extra bescherming tegen geavanceerde aanvallers.

Rolgebaseerde toegangscontrole (RBAC) zorgt ervoor dat medewerkers en systemen alleen toegang hebben tot de gegevens en functies die nodig zijn voor hun specifieke rol. Een klantenservicemedewerker mag geen toegang hebben tot betalingsverwerkende systemen en een ontwikkelaar mag geen toegang hebben tot persoonlijke gebruikersinformatie. Implementeer het principe van minste privilege, waarbij elk gebruikersaccount alleen de minimale rechten heeft die nodig zijn voor het uitvoeren van de functie. RBAC-systemen dienen te bevatten:

Meerdere goedkeuringsniveaus voor gevoelige operaties—zoals grote commissie-uitbetalingen of gegevensuitvoer—bieden extra bescherming tegen fraude en interne dreigingen.

Regelmatige beveiligingsaudits en penetratietests zijn essentieel om kwetsbaarheden te identificeren voordat aanvallers ze kunnen misbruiken. Beveiligingsaudits bestaan uit uitgebreide beoordelingen van systemen, beleid en procedures om te voldoen aan beveiligingsnormen, terwijl penetratietests (pentests) bestaan uit geautoriseerde gesimuleerde aanvallen om misbruikbare zwaktes te vinden. Best practices in de branche adviseren:

Uit het SolCyber gaming security rapport 2024 blijkt dat organisaties die regelmatig pentests uitvoeren 60% minder succesvolle inbreuken ervaren dan organisaties zonder dergelijk programma. Documentatie van alle bevindingen, herstelmaatregelen en vervolgtests zorgt voor een audittrail waarmee zorgvuldigheid aan toezichthouders en gebruikers wordt aangetoond.

Wedaffiliatewebsites moeten navigeren door een complex landschap van gegevensbeschermingsregels die per rechtsgebied verschillen. Belangrijke kaders zijn onder andere:

Elke regelgeving vereist gedocumenteerd beleid, mechanismen voor gebruikersinstemming, gegevensverwerkingsovereenkomsten met leveranciers en procedures voor het honoreren van gebruikersverzoeken. Naleving is geen eenmalige inspanning, maar een doorlopende verplichting die regelmatige beleidsupdates vereist naarmate regelgeving verandert.

Wedplatforms zijn risicovolle doelwitten voor witwassen en fraude, waardoor robuuste AML- en fraudedetectiesystemen onmisbaar zijn. Know Your Customer (KYC)-procedures vereisen verificatie van de identiteit via overheidsdocumenten, adresverificatie en UBO-checks voor zakelijke accounts. Geavanceerde fraudedetectie gebruikt machine learning om verdachte patronen te herkennen, waaronder:

Anomaliedetectie-algoritmen analyseren transactiebedragen, frequentie en geografische locaties om verdachte activiteiten te markeren voor handmatige controle. Integratie met externe AML-screeningdiensten waarborgt naleving van internationale sanctielijsten en regelgeving. De richtlijnen van de Financial Action Task Force (FATF) bevelen transactiemonitoring en het melden van verdachte activiteiten (SAR) aan bij financiële inlichtingeneenheden.

Een Web Application Firewall (WAF) bevindt zich tussen gebruikers en webservers en filtert kwaadaardig verkeer, waarbij veelvoorkomende aanvalspatronen worden geblokkeerd. WAF-systemen beschermen tegen:

DDoS (Distributed Denial of Service)-bescherming detecteert en beperkt aanvallen waarbij duizenden geïnfecteerde computers uw servers overspoelen met verkeer. Moderne DDoS-bestrijding gebruikt gedragsanalyse om legitiem verkeer van aanvalspatronen te onderscheiden en schaalt automatisch de middelen om het volume op te vangen. Intrusion Detection Systems (IDS) monitoren netwerkverkeer op verdachte patronen en waarschuwen beveiligingsteams direct bij mogelijke inbreuken. Cloudgebaseerde WAF- en DDoS-oplossingen van aanbieders zoals Cloudflare, Akamai of AWS Shield bieden schaalbaarheid en expertise die de meeste organisaties intern niet kunnen evenaren.

Ondanks alle inspanningen zullen beveiligingsincidenten zich voordoen—de cruciale factor is hoe snel en effectief u reageert. Een uitgebreid incidentresponsplan omvat:

Regelgeving verplicht melding van datalekken binnen specifieke termijnen—de AVG vereist 72 uur, sommige Amerikaanse staten vereisen melding zonder onredelijke vertraging. Stel een toegewijd incidentrespons-team samen met duidelijke rollen, voer simulaties uit om de procedures te testen en onderhoud contacten met externe partijen zoals forensisch onderzoekers, juridisch adviseurs en PR-specialisten. Evaluaties na incidenten moeten geleerde lessen identificeren en beveiligingsmaatregelen continu verbeteren.

Wedaffiliates vertrouwen doorgaans op tal van externe leveranciers, zoals betalingsverwerkers, e-mailproviders, analyseplatformen en hostingdiensten. Elke leverancier vormt een potentiële kwetsbaarheid, omdat aanvallers vaak het zwakste onderdeel in de keten targeten. Implementeer een leveranciersbeheerprogramma met:

Vereis dat leveranciers die gevoelige gegevens verwerken een SOC 2 Type II-certificering, ISO 27001-naleving of gelijkwaardige beveiligingsnormen aanhouden. Houd een inventaris bij van alle leveranciers met toegang tot uw systemen en gegevens, en stel procedures vast om toegang snel te verwijderen na beëindiging van de samenwerking. Uit het Tapfiliate affiliate-beveiligingsonderzoek van 2023 blijkt dat 40% van de beveiligingsincidenten een gecompromitteerde derde partij betrof, wat het belang van leverancierscontrole onderstreept.

Medewerkers zijn zowel uw sterkste verdediging als uw grootste kwetsbaarheid in het beveiligingsvraagstuk. Uitgebreide beveiligingstraining moet onder andere bevatten:

Voer verplichte security awareness-training uit voor alle medewerkers bij indiensttreding en jaarlijks daarna, met gerichte training voor functies die met gevoelige gegevens werken. Simuleer phishingaanvallen om kwetsbare medewerkers te identificeren en bied gerichte coaching. Creëer een cultuur waarin medewerkers zich verantwoordelijk voelen voor beveiliging, zich vrij voelen om verdachte activiteiten te melden en worden beloond voor het signaleren van kwetsbaarheden. Onderzoek toont aan dat organisaties met sterke beveiligingsbewustzijnprogramma’s 50% minder succesvolle phishingaanvallen en aanzienlijk minder interne dreigingen ervaren.

Regelmatige back-ups zijn uw verzekering tegen ransomware, gegevenscorruptie en systeemstoringen. Implementeer de 3-2-1-back-upstrategie: behoud drie kopieën van kritieke gegevens, op twee verschillende opslagmedia, waarvan één offsite. Geautomatiseerde dagelijkse back-ups moeten versleuteld zijn en regelmatig worden getest op succesvolle herstelbaarheid—niet-geteste back-ups zijn waardeloos bij calamiteiten. Stel een Recovery Time Objective (RTO) vast die de maximale acceptabele uitvaltijd bepaalt, en een Recovery Point Objective (RPO) die het maximale acceptabele dataverlies bepaalt. Documenteer disaster recovery-procedures, wijs verantwoordelijkheden toe en voer jaarlijkse rampenoefeningen uit om te garanderen dat het team het plan onder druk kan uitvoeren. Cloudgebaseerde back-upoplossingen bieden geografische redundantie en schaalbaarheid, terwijl on-premises back-ups extra controle en compliancevoordelen bieden.

Transparante privacybeleidsregels zijn zowel wettelijk verplicht als een middel om vertrouwen te kweken en uw inzet voor gegevensbescherming aan te tonen. Privacybeleid moet duidelijk toelichten:

Communiceer proactief uw beveiligingsmaatregelen aan gebruikers via blogs, webinars en documentatie. Bij beveiligingsincidenten bouwt transparante communicatie over wat er is gebeurd, welke gegevens zijn getroffen en welke stappen gebruikers moeten nemen vertrouwen op, zelfs in moeilijke situaties. Bied gebruikers tools om hun privacyvoorkeuren te beheren, waaronder opt-outmechanismen voor niet-essentiële gegevensverzameling en eenvoudige procedures voor het verwijderen van accounts. Regelmatige privacy-impactbeoordelingen zorgen ervoor dat beleid actueel blijft naarmate bedrijfsprocessen en regelgeving veranderen.

PostAffiliatePro is het toonaangevende affiliate managementplatform, specifiek ontworpen met de beveiligingseisen van de gok- en gamingsector in gedachten. Ons platform bevat beveiligingsfuncties op ondernemingsniveau, waaronder AES-256-versleuteling voor alle gevoelige gegevens, verplichte tweefactorauthenticatie voor affiliateaccounts en uitgebreide auditlogging van alle systeemactiviteiten. Wij zijn SOC 2 Type II-gecertificeerd en volledig compliant met AVG, CCPA en VCDPA, met toegewijde compliance-teams die regelgeving monitoren. Onze infrastructuur omvat DDoS-bescherming, integratie met een Web Application Firewall en realtime fraudedetectie op basis van machine learning-algoritmen die verdachte affiliatepatronen herkennen. Met PostAffiliatePro krijgen wedoperators niet alleen een affiliate managementoplossing, maar een betrouwbare beveiligingspartner toegewijd aan het beschermen van gebruikersgegevens en het handhaven van de hoogste normen van branchecompliance—zodat u zich op groei kunt richten terwijl wij de beveiligingscomplexiteit beheren.

SSL/TLS-versleuteling en tweefactorauthenticatie (2FA) vormen de basis van de beveiliging van wedaffiliates. SSL/TLS beschermt gegevens die tussen gebruikers en uw platform worden verzonden, terwijl 2FA een cruciale extra beveiligingslaag toevoegt voor accounts. Samen voorkomen deze maatregelen het merendeel van de veelvoorkomende aanvallen, waaronder inloggegevensdiefstal, man-in-the-middle-aanvallen en ongeautoriseerde toegang tot accounts.

Volgens de beste praktijken in de branche worden jaarlijkse penetratietests door derden aanbevolen, evenals driemaandelijkse interne beveiligingsbeoordelingen en continue kwetsbaarheidsscans. Kritieke kwetsbaarheden dienen binnen 24-48 uur te worden opgelost. Regelmatige audits helpen zwakke plekken te identificeren voordat aanvallers ze kunnen misbruiken en tonen zorgvuldigheid aan toezichthouders en gebruikers.

PCI DSS (Payment Card Industry Data Security Standard) is een verplichte compliance-richtlijn voor organisaties die creditcardgegevens verwerken. Het stelt 12 kernvereisten vast, waaronder netwerkbeveiliging, toegangscontroles en regelmatige tests. Niet-naleving kan resulteren in boetes van $5.000 tot $100.000 per maand, plus aansprakelijkheid voor kosten die voortvloeien uit datalekken.

AVG-naleving vereist het verkrijgen van expliciete toestemming van gebruikers voordat gegevens worden verzameld, het behouden van transparante privacybeleidsregels, het toepassen van gegevensminimalisatie en het respecteren van gebruikersrechten, waaronder toegang, correctie en verwijdering. U moet toezichthouders ook binnen 72 uur op de hoogte stellen van datalekken. Boetes voor niet-naleving kunnen oplopen tot €20 miljoen of 4% van de wereldwijde omzet.

Activeer onmiddellijk uw incidentresponsplan: isoleer getroffen systemen, beperk de schade, voer forensisch onderzoek uit en informeer getroffen gebruikers en toezichthouders binnen de vereiste termijnen (72 uur voor de AVG). Documenteer alle genomen maatregelen, communiceer transparant over wat er is gebeurd en welke stappen gebruikers moeten nemen, en voer een evaluatie na het incident uit om toekomstige lekken te voorkomen.

Implementeer verplichte tweefactorauthenticatie, handhaaf sterke wachtwoordbeleid, monitor op ongebruikelijke inlogpatronen en snelheidscontroles, gebruik apparaatvingerafdrukken om afwijkingen te detecteren en beperk het aantal inlogpogingen. Regelmatige bewustwordingstrainingen helpen medewerkers social engineering te herkennen die kan leiden tot het compromitteren van inloggegevens.

Know Your Customer (KYC)-verificatie vereist het bevestigen van de identiteit van de gebruiker via een door de overheid uitgegeven document en adresverificatie. KYC is essentieel voor het voorkomen van fraude, witwassen en gokken door minderjarigen. Het is een wettelijke vereiste in de meeste rechtsgebieden en helpt uw platform te beschermen tegen criminele activiteiten en bijbehorende juridische aansprakelijkheid.

PostAffiliatePro bevat beveiligingsfuncties op ondernemingsniveau zoals AES-256-versleuteling, verplichte 2FA, uitgebreide auditlogging, SOC 2 Type II-certificering en volledige AVG/CCPA/VCDPA-naleving. Ons platform biedt realtime fraudedetectie, DDoS-bescherming en integratie met een Web Application Firewall, zodat u zich op groei kunt richten terwijl wij de beveiligingscomplexiteit beheren.

Bescherm de gegevens van uw gebruikers en bouw vertrouwen op met beveiliging op ondernemingsniveau. PostAffiliatePro biedt ingebouwde compliance- en beveiligingsfuncties, speciaal ontworpen voor wedaffiliates.

Beheers Google Ads-naleving voor gokaffiliates.

Beheers social media marketing voor wed affiliates met onze uitgebreide platform-per-platform gids.

Word meester in concurrentieanalyse voor gokaffiliates.